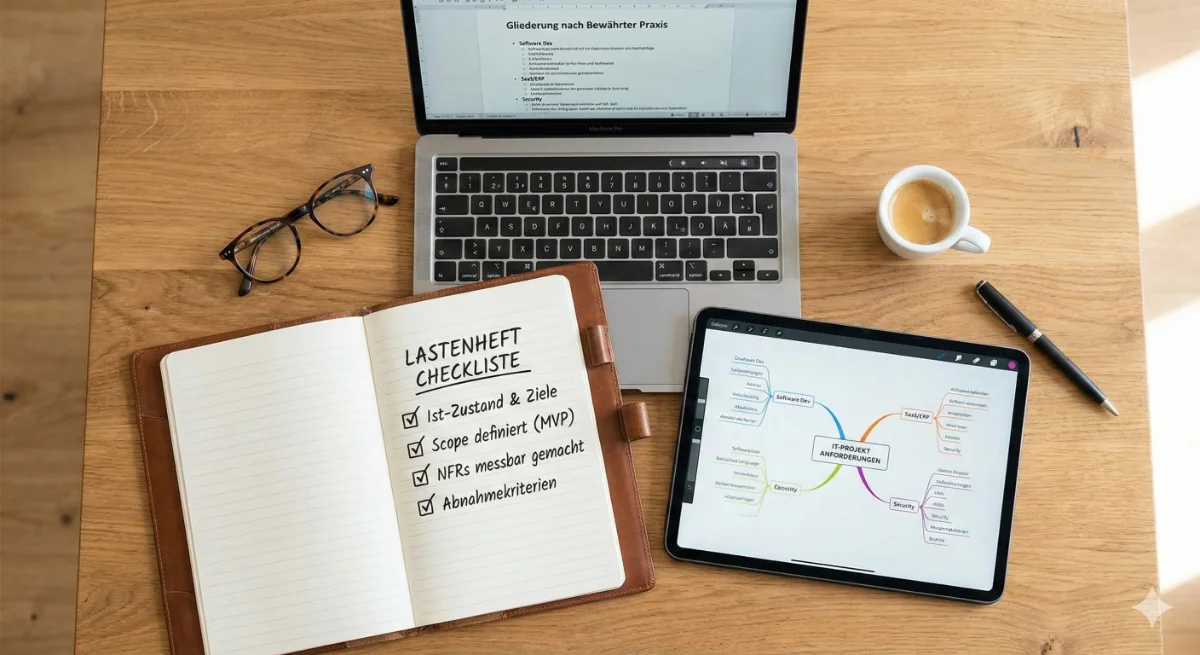

Einführung in Unternehmensnetzwerke

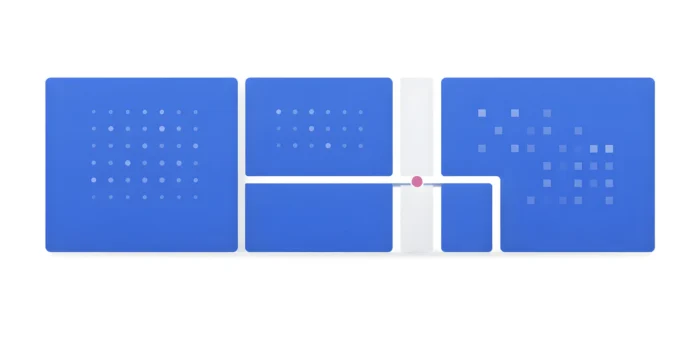

Stell dir ein typisches Unternehmensnetzwerk vor. Es besteht aus zahlreichen Computern, auf denen die Mitarbeiter täglich arbeiten, und leistungsstarken Servern, die enorme Datenmengen verarbeiten. Diese Endpunkte und Server sind über ein internes Netzwerk miteinander verbunden, das durch verschiedene Komponenten wie Switches unterstützt wird. Diese Komponenten sorgen dafür, dass der Datenverkehr effizient und sicher durch das Netzwerk geleitet wird. Aber wie sorgt ein Unternehmen dafür, dass dieses komplexe Netzwerk vor Bedrohungen geschützt bleibt?

Vielleicht fragst du dich, welche Sicherheitsmaßnahmen in einem solchen Netzwerk getroffen werden.

Auf den Computern der Mitarbeiter laufen Antivirus-Systeme, die ständig nach bekannten Malware-Mustern suchen und sicherstellen, dass keine schädlichen Dateien auf den Systemen vorhanden sind. Diese Antivirus-Systeme führen signaturbasierte Scans durch, überprüfen heuristische Muster und führen Integritätschecks durch, um sicherzustellen, dass keine Dateien unerlaubt verändert wurden. Fortgeschrittenere Systeme analysieren sogar das Verhalten von Dateien und Anwendungen, um verdächtige Aktivitäten zu erkennen. Sie untersuchen auch den Arbeitsspeicher des Computers auf Anzeichen von Angriffen, um Bedrohungen frühzeitig zu erkennen und zu neutralisieren.

Sicherheitskomponenten im Unternehmensnetzwerk

Ein Unternehmensnetzwerk ist in der Regel auch mit dem Internet verbunden, was zusätzliche Sicherheitsmaßnahmen erforderlich macht. Firewalls spielen hier eine entscheidende Rolle. Sie blockieren bestimmte Ports und Protokolle, um unerwünschte Zugriffe von außen zu verhindern. Aber das ist noch lange nicht alles. Intrusion Detection Systems (IDS) und Intrusion Prevention Systems (IPS) überwachen den Netzwerkverkehr kontinuierlich auf schädliche Aktivitäten. Sie sind in der Lage, ungewöhnliches Verhalten zu erkennen und entsprechende Gegenmaßnahmen zu ergreifen, bevor ein Schaden entsteht. Diese Systeme arbeiten rund um die Uhr, um das Netzwerk vor potenziellen Bedrohungen zu schützen.

Jetzt denkst du vielleicht: Mit all diesen Sicherheits-Tools müsste das Netzwerk doch gut geschützt sein. Aber wie werden all diese Sicherheitsinformationen koordiniert und zentral verwaltet? Genau hier kommt das SIEM ins Spiel.

Rolle des SIEM im Unternehmensnetzwerk

Hier kommt das SIEM (Security Information and Event Management) ins Spiel. Aber warum braucht man ein SIEM, wenn schon so viele Sicherheits-Tools im Einsatz sind? Ein SIEM ist wie eine riesige Datenbank, die Daten aus verschiedenen Quellen sammelt und speichert. Es ist kein typisches Sicherheits-Tool, das selbst Bedrohungen erkennt und blockiert. Stattdessen sammelt es Daten von allen Sicherheits-Tools im Unternehmen. Diese zentrale Sammlung ermöglicht eine umfassende Analyse und Korrelation von sicherheitsrelevanten Ereignissen.

Stell dir vor, dein Antivirus-Programm entdeckt Malware und erzeugt ein Log oder Event. Dieses Event wird dann an das SIEM gesendet und dort gespeichert. Dasselbe passiert mit den Daten von Firewalls, IDS, IPS und anderen Sicherheitssystemen. Das SIEM sammelt diese Daten und speichert sie zentral zur weiteren Verarbeitung. Diese zentrale Speicherung ermöglicht es, Muster und Zusammenhänge zu erkennen, die sonst übersehen würden.

Datensammlung und Verarbeitung im SIEM

Firewalls senden Informationen über geblockte Verbindungen an das SIEM. Switches generieren NetFlow-Daten, die den Datenverkehr im Netzwerk aufzeichnen, und auch diese Informationen werden an das SIEM gesendet. Diese Daten umfassen Details wie die Quelle und das Ziel des Datenverkehrs, die genutzten Protokolle und die Dauer der Verbindungen. Wenn bestimmte Systeme ihre Daten nicht direkt an das SIEM senden können, werden Agenten auf den Endpunkten und Servern installiert. Diese Agenten sammeln die lokalen Logdateien und senden sie an das zentrale SIEM.

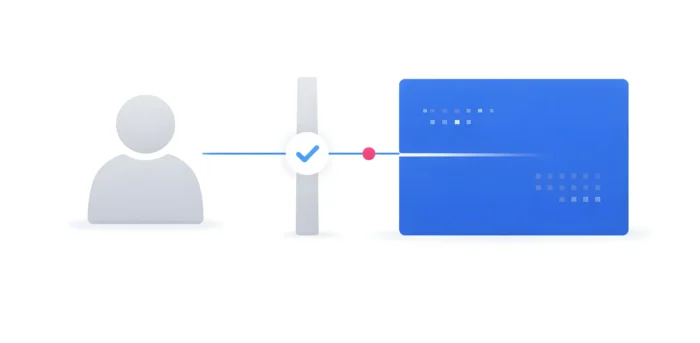

Einsatz von Agenten für Datensammlung

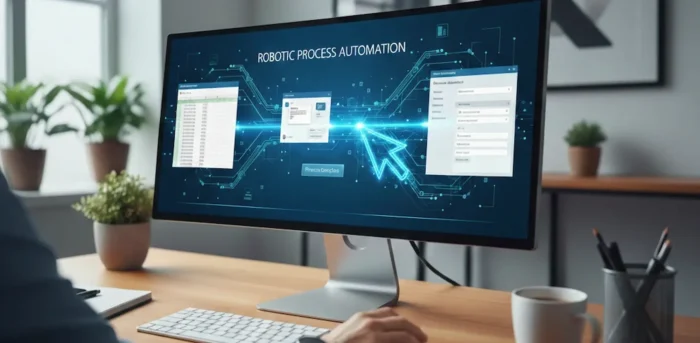

Agenten sind kleine Programme, die auf den Computern und Servern installiert werden, um lokale Logdateien zu sammeln und an das SIEM zu senden. Dadurch wird sichergestellt, dass alle sicherheitsrelevanten Ereignisse im gesamten Unternehmensnetzwerk erfasst und zentral gespeichert werden. Diese Agenten sind besonders nützlich, wenn Systeme keine eingebaute Fähigkeit haben, Logdaten an ein SIEM zu senden. Sie erfassen eine Vielzahl von Daten, darunter Benutzeraktivitäten, Systemänderungen und sicherheitsrelevante Ereignisse, und stellen sicher, dass kein wichtiges Detail übersehen wird.

Normalisierung von Event Logs im SIEM

Jetzt stell dir vor, jedes System erstellt seine Logs in einem anderen Format. Das wäre ein Chaos, oder? Deshalb müssen diese Logs normalisiert werden. Normalisierung bedeutet, die verschiedenen Log-Daten in ein einheitliches Format zu bringen. Das ist vergleichbar mit dem Übersetzen von Büchern aus verschiedenen Sprachen in eine einzige gemeinsame Sprache. Diese Vereinheitlichung erleichtert die spätere Analyse und Verarbeitung der Daten erheblich. Durch die Normalisierung können Sicherheitsanalysten schneller und effizienter auf die Daten zugreifen und relevante Informationen extrahieren.

Vorteile und Nutzung eines SIEM

Ein SIEM ermöglicht nicht nur die zentrale Sammlung und Speicherung von Sicherheitsdaten, sondern auch deren Analyse und Visualisierung. Dashboards bieten eine grafische Darstellung der sicherheitsrelevanten Ereignisse, was einen schnellen Überblick ermöglicht. Diese Dashboards können individuell angepasst werden, um die wichtigsten Informationen auf einen Blick zu präsentieren. Darüber hinaus können spezifische Use Cases definiert werden, um bestimmte Angriffsmuster zu erkennen. Tritt ein solches Muster auf, löst das SIEM einen Alarm aus, der an das Security Operations Center (SOC) gesendet wird. Dort wird der Alarm analysiert und entsprechende Maßnahmen werden ergriffen, um den Vorfall zu bewältigen.

Fazit

Ein SIEM ist ein zentraler Bestandteil der Sicherheitsarchitektur eines Unternehmens. Es sammelt und speichert alle sicherheitsrelevanten Daten, normalisiert sie und ermöglicht eine detaillierte Analyse. Durch die Integration und zentrale Verwaltung der Daten aus verschiedenen Sicherheits-Tools trägt es maßgeblich zur Verbesserung der IT-Sicherheit und Effizienz im Unternehmen bei. Mit einem SIEM können Unternehmen besser auf Sicherheitsvorfälle reagieren und ihre Netzwerke proaktiv schützen. Es ist ein unverzichtbares Werkzeug, um die Sicherheitslandschaft eines Unternehmens umfassend zu überwachen und Bedrohungen effektiv zu bekämpfen.

Das muss man gelesen haben?

Behalten Sie ihr Wissen nicht für sich und teilen Sie diesen Beitrag.