IoT-Trends 2026 – AIoT, Edge & neue Modelle

IoT-Trends 2026 zeigen AIoT, Edge, CRA-Security und neue Modelle, die aus Daten echten Nutzen machen.

Zero Trust prüft jede Anfrage per Identität: weniger VPN-Frust, mehr Sicherheit im Hybrid-Workplace nach BSI.

Erinnern Sie sich an die Zeit, als IT-Sicherheit bedeutete, einfach die Bürotür abzuschließen? Wer im Gebäude war, war vertrauenswürdig. Wer draußen war, musste draußen bleiben.

Dieses Modell („Castle and Moat“) ist tot.

In einer Welt, in denen Daten in der Cloud liegen und Mitarbeiter im Zug oder Homeoffice arbeiten, gibt es keine „Burgmauer“ mehr. Der Versuch, diese alte Welt mit VPN-Tunneln künstlich am Leben zu erhalten, führt zu zwei Problemen: Frustrierte Mitarbeiter (weil das VPN langsam ist) und Sicherheitslücken (weil ein gehackter VPN-Zugang oft Vollzugriff bedeutet).

Die moderne Antwort auf dieses Dilemma ist keine neue Hardware, sondern ein Paradigmenwechsel: Zero Trust. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat diese Realität erkannt und empfiehlt deutschen Organisationen zunehmend den Umstieg auf Zero Trust Architekturen. Die Botschaft ist klar: Der reine VPN-Ansatz reicht nicht mehr aus.

Zero Trust ist kein Produkt, das Sie im Regal kaufen können. Es ist ein strategisches Sicherheitskonzept, das auf einer simplen, aber radikalen Annahme basiert: „Never trust, always verify.“ (Vertraue niemandem, überprüfe immer).

Dabei ist Klarheit bei der Begrifflichkeit wichtig: Zero Trust ist zunächst ein Sicherheitskonzept und eine Philosophie. Zero Trust Architecture (ZTA) beschreibt die praktische Umsetzung dieses Konzepts in einer Systemarchitektur. Zero Trust Network Access (ZTNA) bezeichnet konkrete Technologien, die Teil dieser Architektur sein können.

Für die IT bedeutet das: Wir vertrauen einem Gerät oder Nutzer nicht automatisch, nur weil er im Firmen-WLAN ist. Jede einzelne Anfrage – sei es das Öffnen einer E-Mail oder der Zugriff auf eine Datei – wird neu bewertet.

Das National Institute of Standards and Technology (NIST) hat mit der Special Publication 800-207 den De-facto-Standard für Zero Trust Architekturen definiert. Drei fundamentale Prinzipien bilden das Fundament:

1. Explizite Verifizierung

Jede Zugriffsentscheidung erfolgt auf Basis mehrerer Faktoren: Wer ist der User (Identität)? Von wo greift er zu (Standort)? Welches Gerät nutzt er (Device Health)? Wie ist der Sicherheitsstatus (Compliance)? Die bloße Tatsache, dass eine Anfrage aus dem „internen“ Netzwerk kommt, ist keine Legitimation mehr. Multi-Faktor-Authentifizierung (MFA) ist dabei nicht optional, sondern Pflicht – im Darknet kosten Passwörter nur noch Cent-Beträge.

2. Least Privilege Access (Minimalprinzip)

Anwender erhalten ausschließlich den Zugriff, den sie für ihre aktuelle Aufgabe benötigen – nicht mehr und nicht weniger. Dieses Prinzip wird durch zwei Konzepte konkretisiert: Just-in-Time (JIT) bedeutet, dass Zugriffsrechte zeitlich begrenzt vergeben werden. Just-Enough-Access (JEA) beschränkt die Berechtigungen auf das absolute Minimum. Ein Entwickler, der an einem Microservice arbeitet, bekommt beispielsweise nur Zugriff auf genau diesen Service, nicht auf die gesamte Produktionsumgebung.

3. Assume Breach

Planen Sie Ihre Sicherheitsarchitektur unter der Annahme, dass Angreifer bereits Zugang zu Teilen Ihres Netzwerks haben. Dieses defensive Mindset zwingt zu Maßnahmen, die laterale Bewegungen im Netzwerk verhindern. Mikrosegmentierung, verschlüsselte interne Kommunikation und kontinuierliche Verhaltensanalyse sind Konsequenzen dieses Prinzips.

Das NIST-Modell definiert eine klare Trennung zwischen Control Plane (wo Entscheidungen getroffen werden) und Data Plane (wo diese Entscheidungen durchgesetzt werden).

Policy Decision Point (PDP) – Das Gehirn

Der PDP besteht aus der Policy Engine, die Zugriffsentscheidungen auf Basis von Richtlinien und Kontextinformationen trifft, und dem Policy Administrator, der diese Entscheidungen in durchsetzbare Kommandos übersetzt. Die Policy Engine bezieht Daten aus verschiedenen Quellen: Identity Provider, Device Compliance Systeme, Threat Intelligence Feeds und SIEM-Systeme.

Policy Enforcement Point (PEP) – Der Türsteher

Der PEP kann als Gateway, Agent auf dem Endgerät oder als Komponente in der Netzwerkinfrastruktur implementiert sein. Er blockiert zunächst jeden Zugriff und fragt beim PDP nach, ob die Verbindung erlaubt werden darf. Nur nach positiver Entscheidung wird die Kommunikation zugelassen.

Der Ablauf einer Zugriffsentscheidung

Ein User versucht, auf eine Applikation zuzugreifen. Der PEP fängt diese Anfrage ab und leitet Kontextinformationen an die Policy Engine weiter. Diese evaluiert den Trust Algorithm unter Berücksichtigung von Identität, Gerätegesundheit, Standort, Zeit und weiteren Signalen. Bei positivem Ergebnis instruiert der Policy Administrator den PEP, die Verbindung freizugeben. Diese Entscheidung erfolgt in Echtzeit und wird bei jeder Session neu getroffen.

Wenn die Firewall nicht mehr die primäre Schutzlinie ist, wer ist es dann? Die Antwort lautet: Die Identität. Identity and Access Management (IAM) wird zur neuen Steuerzentrale. Die US-amerikanische CISA hat ein Reifegradmodell entwickelt, das sich hervorragend auf den DACH-Raum übertragen lässt:

Die Identität wird zum primären Sicherheitsanker. Benutzername und Passwort reichen nicht mehr – Multi-Faktor-Authentifizierung kombiniert Wissen (Passwort) mit Besitz (Smartphone/Token) oder Biometrie (FaceID). Identity and Access Management (IAM) Systeme müssen robuste Authentifizierung, granulare Autorisierung und umfassendes Logging bieten. Im DACH-Kontext ist dabei die datenschutzkonforme Protokollierung besonders wichtig.

Darf ein privates iPad auf Firmendaten zugreifen? Darf ein Laptop ohne Virenscanner die Buchhaltung öffnen? Zero Trust prüft den „Gesundheitsstatus“ des Geräts, bevor der Zugriff erlaubt wird. Mobile Device Management (MDM) und Endpoint Detection and Response (EDR) Lösungen stellen sicher, dass Geräte aktuell gepatcht sind, keine Malware aufweisen und Compliance-Anforderungen erfüllen.

Das klassische flache Unternehmensnetzwerk wird durch mikrosegmentierte Zonen ersetzt. Jede Applikation, jeder Workload erhält sein eigenes Netzwerksegment. Software-Defined Perimeter (SDP) Technologien machen Infrastruktur für Unbefugte unsichtbar. Laterale Bewegungen werden so massiv erschwert.

Sicherheit wird auf Applikationsebene implementiert. API-Gateways, Web Application Firewalls und Runtime Application Self-Protection (RASP) schützen direkt am Workload. In Container- und Kubernetes-Umgebungen kommen Service Meshes mit gegenseitiger TLS-Authentifizierung zum Einsatz.

Daten werden klassifiziert und entsprechend geschützt. Verschlüsselung erfolgt sowohl im Transit als auch im Ruhezustand. Data Loss Prevention (DLP) Systeme verhindern unautorisierten Datenabfluss. Gerade im DACH-Raum mit DSGVO-Anforderungen ist diese Säule von besonderer Bedeutung.

Von allen Technologien im Zero Trust Umfeld ist Conditional Access (Bedingter Zugriff) die mächtigste. Es ist das Regelwerk, das Sicherheit und Benutzerfreundlichkeit vereint.

Statt starrer Regeln („Zugriff nur von 9-17 Uhr“) analysiert ein Conditional Access System den Kontext jeder Anmeldung anhand von Signalen:

Das Ergebnis als VPN Alternative: Wenn der Mitarbeiter im Homeoffice an seinem verwalteten Firmen-Laptop sitzt, merkt er von all dem nichts. Er klickt auf Word, und es öffnet sich. Kein VPN-Login, kein Token-Abtippen. Das System prüft im Hintergrund: „Gerät bekannt + User bekannt + Standort unkritisch = Zugriff erlaubt“.

Das ist Sicherheit, die nicht nervt.

Die Implementierung einer Zero Trust Architektur ist ein strukturierter Prozess, der methodisch angegangen werden sollte.

Identifizieren Sie Ihre „Kronjuwelen“ nach dem DAAS-Prinzip: Data (welche Daten sind kritisch?), Assets (welche Systeme sind essentiell?), Applications (welche Anwendungen sind geschäftskritisch?), Services (welche Dienste sind unverzichtbar?). Nicht alles kann gleichzeitig mit maximaler Sicherheit versehen werden. Konzentrieren Sie sich auf das, was wirklich schützenswert ist.

Schaffen Sie Transparenz darüber, wie Ihre Systeme kommunizieren. Welcher User greift auf welche Applikation zu? Welche Services kommunizieren untereinander? Diese Mapping-Phase deckt häufig überraschende Abhängigkeiten auf und ist Grundlage für spätere Policies.

Designen Sie Mikro-Perimeter um Ihre kritischen Ressourcen. Implementieren Sie ZTNA-Lösungen, die klassische VPNs ersetzen. Statt einem großen Vertrauensbereich entstehen viele kleine, isolierte Segmente.

Definieren Sie granulare Zugriffsrichtlinien auf Layer 7 (Applikationsebene). Die „Kipling-Methode“ hilft dabei: Wer (Identität) darf was (Ressource) wann (Zeitfenster) wo (Standort) und warum (Business-Kontext) tun? Diese Policies müssen explizit sein – alles nicht Erlaubte ist verboten (Whitelist-Ansatz).

Zero Trust ist keine Einmal-Implementierung, sondern ein kontinuierlicher Prozess. Umfassendes Logging, Security Information and Event Management (SIEM), und idealerweise Security Orchestration, Automation and Response (SOAR) ermöglichen die Erkennung von Anomalien.

Für Geschäftsführer klingt „Sicherheit“ oft nach „Kosten“. Bei Zero Trust ist das Gegenteil der Fall. Es ist ein Enabler für Effizienz.

Teure VPN-Konzentratoren und Standleitungen können massiv reduziert werden, wenn der Zugriff primär über die Cloud und das Identitätsmanagement läuft.

Mitarbeiter sparen täglich Minuten, weil sie sich nicht ständig einwählen müssen. Onboarding von Freelancern dauert Minuten (Account anlegen), statt Tage (Laptop verschicken).

Viele Cyber-Versicherungen machen eine funktionierende Zero Trust Architektur (insbesondere MFA) mittlerweile zur Bedingung für eine Police. Ohne Zero Trust oft kein Versicherungsschutz.

Die granulare Zugriffssteuerung und das umfassende Logging erfüllen nicht nur Sicherheitsanforderungen, sondern auch regulatorische Vorgaben. Der Nachweis, wer wann auf welche personenbezogene Daten zugegriffen hat, wird zum Kinderspiel.

Eine Zero Trust Architektur setzt sich aus verschiedenen Technologie-Komponenten zusammen, die orchestriert zusammenarbeiten.

Microsoft Entra ID (ehemals Azure AD) und Okta sind führende Lösungen für Enterprise Identity Management. Sie bieten robuste MFA, Single Sign-On (SSO), Conditional Access Policies und Integration in Cloud- und On-Premises-Umgebungen.

Zero Trust Network Access Lösungen ersetzen traditionelle VPNs durch einen sichereren, performanteren Ansatz. Führende Anbieter sind Zscaler Private Access, Palo Alto Prisma Access und Cloudflare Access. Diese Lösungen implementieren das Secure Access Service Edge (SASE) Modell, das Netzwerk- und Sicherheitsfunktionen in der Cloud bündelt.

In Kubernetes-Clustern implementieren Service Meshes wie Istio oder Linkerd Zero Trust Prinzipien mit Mutual TLS zwischen Services. Cloud-native Tools wie AWS IAM, Azure RBAC und Google Cloud IAM ermöglichen granulare Zugriffssteuerung in Cloud-Umgebungen.

Die Frage ist heute nicht mehr, ob Sie Zero Trust einführen, sondern wann. Der klassische Perimeter-Schutz ist in einer Cloud-Welt wirkungslos geworden.

Die Transformation zu einer Zero Trust Strategie beginnt nicht mit dem Kauf von Software, sondern mit der Entscheidung, die Identität in den Mittelpunkt der Sicherheitsarchitektur zu stellen. Zero Trust ist keine Technologie, die man kauft, sondern eine Reise, die methodisch gegangen werden muss.

👉 To-Do für die IT-Leitung:

👉 To-Do für die Geschäftsführung:

Ihr erster Schritt: Starten Sie mit Identität

Wenn Sie morgen mit Zero Trust beginnen wollen, fangen Sie hier an: Implementieren Sie konsequente Multi-Faktor-Authentifizierung für alle Benutzer und alle Zugriffe. Dieser eine Schritt erhöht Ihre Sicherheit signifikant und legt das Fundament für alle weiteren Zero Trust Initiativen. Identität ist der neue Perimeter – sichern Sie ihn ab.

IoT-Trends 2026 zeigen AIoT, Edge, CRA-Security und neue Modelle, die aus Daten echten Nutzen machen.

Windows 10 ist out jetzt Upgrade-Optionen, ESU-Kosten, Hardware-Check und Rollout-Plan für Windows 11.

MQTT erklärt Publish Subscribe, Broker und QoS und warum das Protokoll IoT-Daten robust über schwache Netze bringt.

RPA automatisiert regelbasierte Aufgaben per Software-Bots, senkt Fehler und Kosten und entlastet Teams im Alltag.

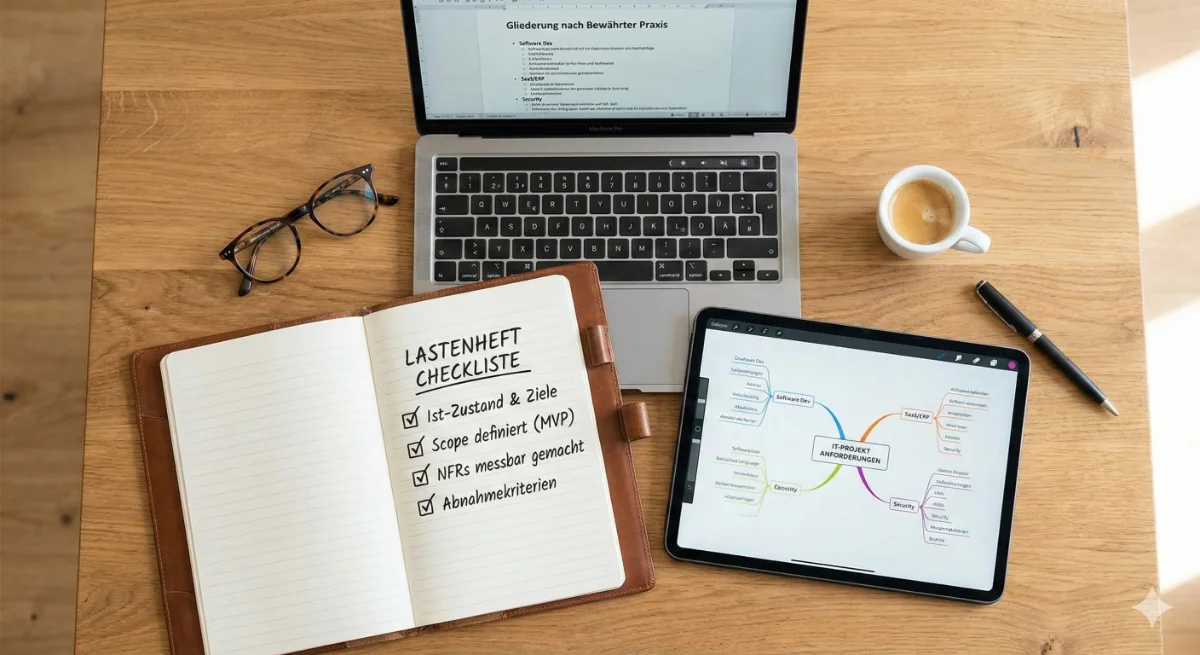

Lastenheft für IT und Software richtig aufbauen, Anforderungen testbar machen und Angebote vergleichbar mit Vorlage.

Instagram Datenleck 2026 Checke Betroffenheit, stoppe Reset-Spam und schütze dein Konto mit 2FA & Phishing-Tipps.

Anomalieerkennung erkennt Ausreißer per KI in Echtzeit und warnt früh vor Ausfällen, Betrug und Angriffen.

Netzwerksegmentierung trennt Systeme in sichere Zonen, stoppt Ransomware-Lateralbewegung und vereinfacht Compliance.

KI schützt schneller, kann Angriffe aber auch skalieren: So setzen Sie AI in der Cybersecurity richtig ein.

Digitale Souveränität heißt: Europas Tech selbst kontrollieren – für Sicherheit, Innovation und Unabhängigkeit.

Das muss man gelesen haben?

Behalten Sie ihr Wissen nicht für sich und teilen Sie diesen Beitrag.