IoT-Trends 2026 – AIoT, Edge & neue Modelle

IoT-Trends 2026 zeigen AIoT, Edge, CRA-Security und neue Modelle, die aus Daten echten Nutzen machen.

Malware-Guide: Wie Sie Trojaner auf PC und Handy aufspüren, sicher entfernen und sich dauerhaft vor Spionage schützen.

In der IT-Sicherheit gibt es laute Gefahren wie Ransomware, die sofort Bildschirme sperren, und es gibt die leisen Killer: Trojaner. Sie sind die Meister der Tarnung und gehören laut aktuellen Cyber-Security-Berichten zu den häufigsten Einfallstoren für komplexe Cyberangriffe auf Unternehmen und Privatanwender.

Während viele Nutzer umgangssprachlich vom „Trojaner Virus“ sprechen, unterscheidet sich diese Malware technisch fundamental von Viren und Würmern. In diesem Fachartikel erfahren IT-Entscheider und Informatikstudenten, wie Trojaner funktionieren, wie man sie auf PC und Handy aufspürt und wie eine effektive Trojaner Entfernung gelingt.

Ein Trojanisches Pferd (kurz: Trojaner) ist eine Art von Malware, die sich als nützliche oder legitime Software tarnt, um Nutzer zur Installation zu verleiten. Im Gegensatz zu Viren infizieren Trojaner keine vorhandenen Dateien, sondern schleusen schädlichen Code (Payload) in das System ein.

Ein Trojaner ist ein Container für Schadcode. Er benötigt zwingend die Interaktion des Benutzers (Download/Ausführung), um aktiv zu werden.

Wirtschaftlich betrachtet sind Trojaner oft Werkzeuge der organisierten Internetkriminalität. Sie dienen der Vorbereitung von Computerbetrug (§ 263a StGB), Datendiebstahl oder Industriespionage.

Um die Bedrohungslage korrekt einzuschätzen, ist eine saubere Abgrenzung notwendig:

| Malware-Typ | Verbreitung | Ziel | Beispiel |

| Trojaner | Benötigt Benutzerinteraktion (Social Engineering) | Zugang schaffen, Daten stehlen, Hintertüren öffnen | Emotet, Zeus |

| Virus | Hängt sich an Dateien an („Wirt“) | System beschädigen, Dateien löschen | CIH, Sasser |

| Wurm | Repliziert sich selbstständig über Netzwerke | Ressourcen binden, schnelle Ausbreitung | WannaCry, Morris |

Nicht jeder Trojaner hat das gleiche Ziel. Wir kategorisieren sie nach ihrer Funktion (Payload):

Dies sind die vielleicht gefährlichsten Varianten für Unternehmen. Ein RAT gibt dem Angreifer die volle administrative Kontrolle über den infizierten Rechner.

Gefahr: Der Angreifer kann den Bildschirm sehen, Tastenanschläge mitlesen (Keylogging) und die Webcam aktivieren.

Bekanntes Beispiel: Blackshades.

Diese Spezialisten haben es auf Finanzdaten abgesehen. Sie warten im Hintergrund, bis der Nutzer Online-Banking aufruft, und manipulieren dann die Eingabemasken oder fangen TANs ab (Man-in-the-Browser-Attacken).

Bekannte Beispiele: Zeus, SpyEye.

Oft ist der Trojaner nur der „Türöffner“. Einmal installiert, lädt er weitere Malware nach – häufig Ransomware, die dann das gesamte Firmennetzwerk verschlüsselt.

Bekanntes Beispiel: Emotet (wurde oft als „König der Trojaner“ bezeichnet, da er modulare Schadsoftware nachlud).

Hierbei wird der infizierte Rechner zum „Zombie“. Er wird Teil eines Botnetzes und führt auf Befehl Angriffe auf Server Dritter aus, ohne dass der Besitzer es merkt.

Da Trojaner darauf ausgelegt sind, nicht entdeckt zu werden, sind die Symptome oft subtil.

Besonders bei Android-Geräten (seltener bei iPhones) sind folgende Signale alarmierend:

Haben Sie den Verdacht, dass Zugangsdaten für Banken, PayPal oder Amazon abgegriffen wurden? Handeln Sie sofort – bevor Sie den PC bereinigen:

Haben Sie den Verdacht einer Infektion? Bewahren Sie Ruhe und folgen Sie diesem Protokoll.

Für eine manuelle Reinigung ohne teure Tools:

Windows-Taste + R, tippen Sie mrt ein und bestätigen Sie. Dies startet das integrierte „Tool zum Entfernen bösartiger Software“ von Microsoft.Android:

iPhone (iOS): Ein klassischer „Virenscan“ ist hier systembedingt kaum möglich.

Nach der Entfernung ist vor dem Schutz. Wie verhindern Sie eine erneute Infektion?

Die einzige 100%ige Rettung bei Ransomware (Verschlüsselung) ist ein Backup.

Wenn es um den Schutz vor Datenverlust durch Ransomware oder Hardware-Defekte geht, ist die 3-2-1-Regel der absolute Goldstandard der IT-Sicherheit. Die Formel ist simpel: Erstelle insgesamt 3 Kopien deiner Daten (das Original und zwei Backups). Speichere diese auf mindestens 2 unterschiedlichen Medientypen – etwa einer externen Festplatte und einem Cloud-Speicher –, um nicht von der Lebensdauer eines einzelnen Geräts abhängig zu sein. Das wichtigste Element ist jedoch die 1: Lagere mindestens eine Kopie an einem physisch getrennten Ort (Offsite). So bist du selbst dann auf der sicheren Seite, wenn ein Trojaner dein gesamtes lokales Netzwerk verschlüsselt oder es zu einem physischen Schaden wie einem Brand oder Diebstahl kommt

Der Einsatz und sogar die Herstellung oder Verbreitung von Trojanern (Hacking-Tools) ist in Deutschland nach § 202c StGB („Vorbereiten des Ausspähens und Abfangens von Daten“) strafbar. Das gilt auch für sogenannte „Baukästen“ (Construction Kits), die im Darknet zu finden sind. Das Testen solcher Tools darf ausschließlich in isolierten Sandbox-Umgebungen zu wissenschaftlichen Zwecken erfolgen.

Trojaner bleiben eine der vielseitigsten Bedrohungen in der digitalen Welt. Egal ob es sich um Datendiebstahl auf dem privaten Handy oder Industriespionage via Backdoor im Unternehmen handelt: Der beste Schutz ist eine Kombination aus technischer Barriere (Updates, Virenscanner) und menschlicher Aufmerksamkeit.

Sollten Sie trotz aller Vorsicht Opfer geworden sein: Trennen Sie die Verbindung, bereinigen Sie das System im abgesicherten Modus und ändern Sie anschließend alle Passwörter.

IoT-Trends 2026 zeigen AIoT, Edge, CRA-Security und neue Modelle, die aus Daten echten Nutzen machen.

Windows 10 ist out jetzt Upgrade-Optionen, ESU-Kosten, Hardware-Check und Rollout-Plan für Windows 11.

MQTT erklärt Publish Subscribe, Broker und QoS und warum das Protokoll IoT-Daten robust über schwache Netze bringt.

RPA automatisiert regelbasierte Aufgaben per Software-Bots, senkt Fehler und Kosten und entlastet Teams im Alltag.

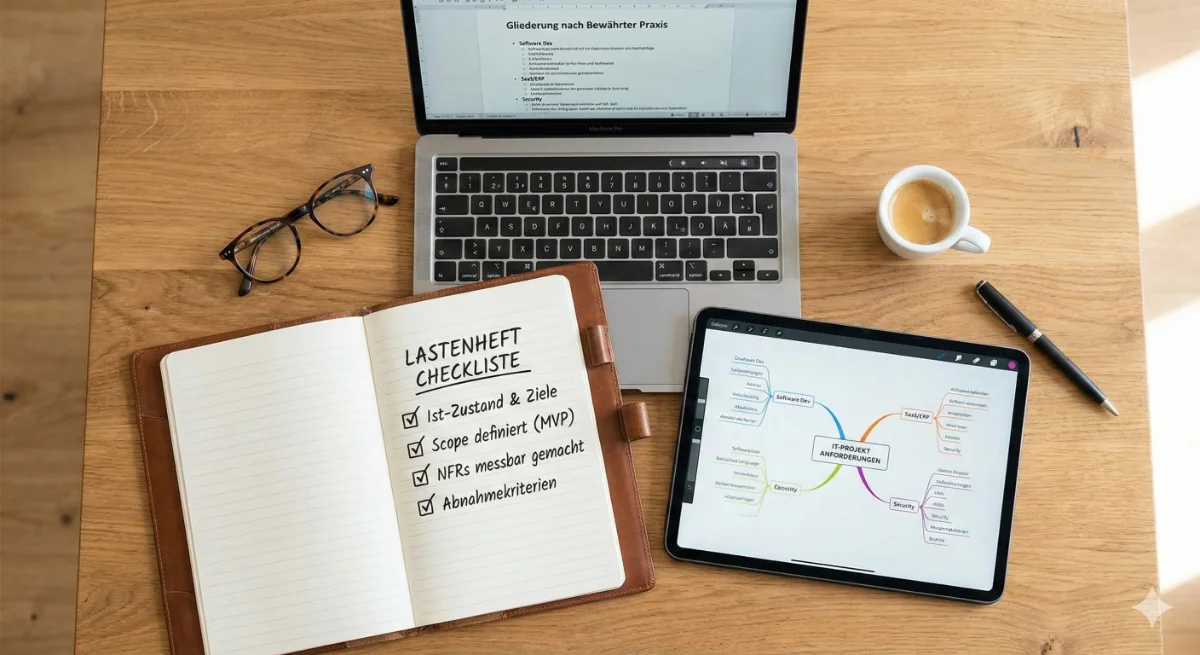

Lastenheft für IT und Software richtig aufbauen, Anforderungen testbar machen und Angebote vergleichbar mit Vorlage.

Instagram Datenleck 2026 Checke Betroffenheit, stoppe Reset-Spam und schütze dein Konto mit 2FA & Phishing-Tipps.

Anomalieerkennung erkennt Ausreißer per KI in Echtzeit und warnt früh vor Ausfällen, Betrug und Angriffen.

Netzwerksegmentierung trennt Systeme in sichere Zonen, stoppt Ransomware-Lateralbewegung und vereinfacht Compliance.

Zero Trust prüft jede Anfrage per Identität: weniger VPN-Frust, mehr Sicherheit im Hybrid-Workplace nach BSI.

KI schützt schneller, kann Angriffe aber auch skalieren: So setzen Sie AI in der Cybersecurity richtig ein.

Das muss man gelesen haben?

Behalten Sie ihr Wissen nicht für sich und teilen Sie diesen Beitrag.