Eine E-Mail landet im Posteingang. Der Absender ist der CEO. Der Name stimmt, die Signatur stimmt, der Ton stimmt. Die Nachricht ist kurz und dringend: Ein Lieferant braucht sofort eine Zahlung auf ein neues Konto – heute noch. Der Buchhalter überweist. Das Geld ist weg.

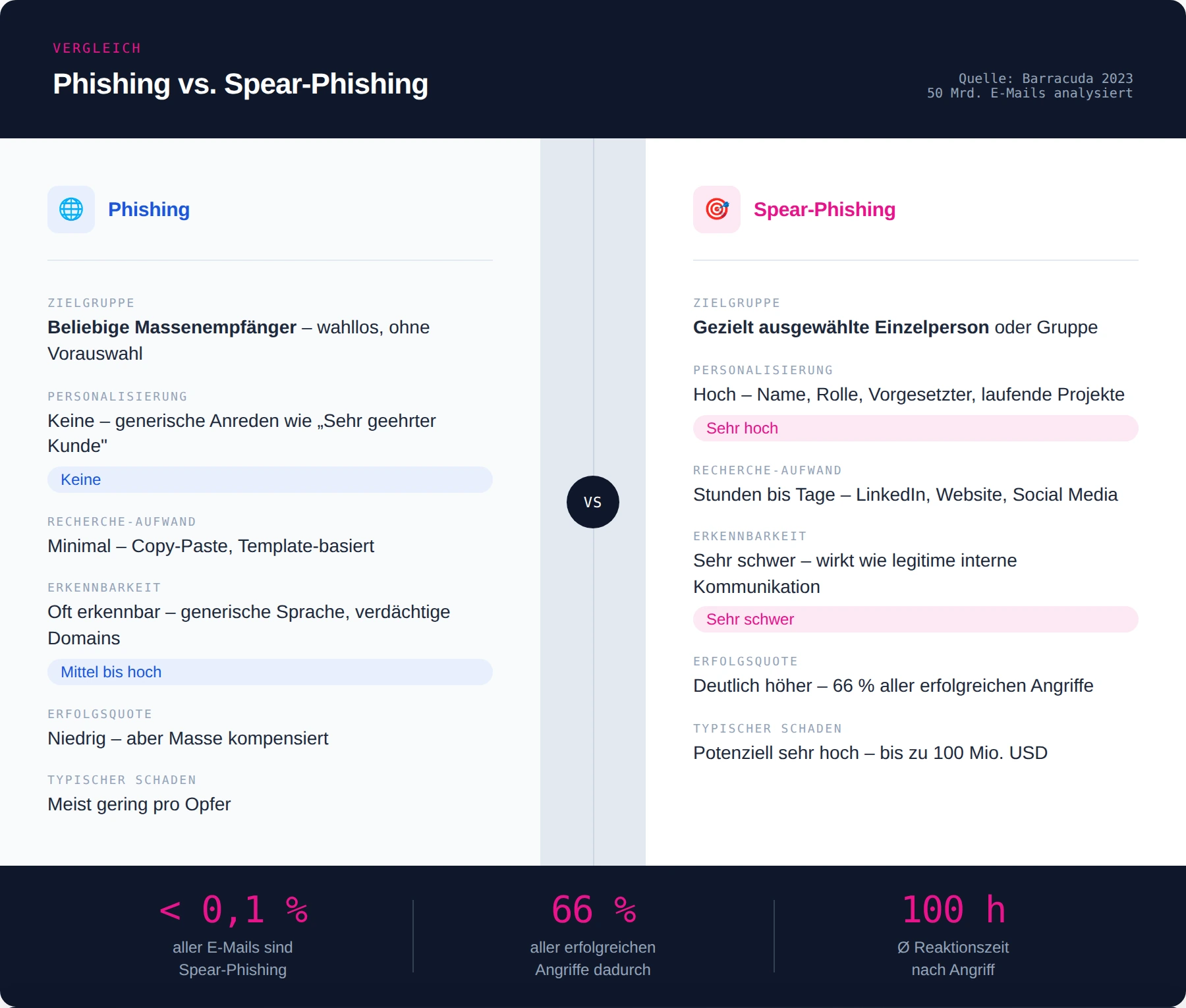

Was wie ein Hollywood-Plot klingt, ist Alltag in deutschen Unternehmen. Spear-Phishing – also gezieltes Speerfischen nach bestimmten Opfern – ist längst keine Seltenheit mehr, sondern eine der gefährlichsten Cyberbedrohungen überhaupt. Der Grund: Diese Angriffe treffen nicht blind, sie zielen präzise. Weniger als 0,1 Prozent aller Phishing-E-Mails sind Spear-Phishing-Nachrichten, aber sie verursachen 66 Prozent aller erfolgreichen Angriffe. Einzelne Schadenssummen können dabei in die Millionen gehen.

Dieser Artikel erklärt, was Spear-Phishing genau ist, wie Angreifer dabei vorgehen, welche Varianten existieren und was Unternehmen dagegen tun können.

Key Takeaways

Spear-Phishing ist gezieltes Phishing.

Während klassische Phishing-Mails massenhaft und unpersönlich versendet werden, recherchieren Angreifer beim Spear-Phishing ihr Opfer gezielt und bauen eine Nachricht, die sich liest wie interne Kommunikation.

Klein in der Menge, groß im Schaden.

Weniger als 0,1 % aller Phishing-E-Mails sind Spear-Phishing-Nachrichten, aber sie verursachen 66 % aller erfolgreichen Angriffe (Barracuda, 2023). Einzelne Schadenssummen gehen in die Millionen.

Der Angriff zielt auf Menschen, nicht auf Systeme.

Spear-Phishing nutzt psychologische Mechanismen: Autoritätsprinzip, Zeitdruck, Vertrauen, Emotionen. Kein technisches Tool schließt diese Lücke allein.

KI macht es schneller und gefährlicher.

Was früher 16 Stunden Vorbereitung kostete, erledigt generative KI in fünf Minuten. Deepfake-Videocalls sind inzwischen dokumentierte Angriffsmethode mit Verlusten von bis zu 25 Millionen US-Dollar in einem einzigen Fall.

Schutz braucht drei Ebenen.

Wirksame Abwehr kombiniert geschulte Mitarbeitende, klare Prozesse (z. B. Vier-Augen-Prinzip) und technische Maßnahmen wie MFA, E-Mail-Authentifizierung und Sandbox-Analysen.

Was ist Spear-Phishing? Eine Definition

Spear-Phishing ist eine hochgradig personalisierte Form des Phishings, bei der Cyberkriminelle gezielt einzelne Personen, Gruppen oder Organisationen angreifen. Ziel ist es, Opfer dazu zu bringen, sensible Daten preiszugeben, Schadsoftware herunterzuladen oder Geld an betrügerische Konten zu überweisen.

Der Begriff leitet sich vom englischen Wort „spear“ (Speer) ab.. Während klassisches Phishing ein Netz auswirft und hofft, möglichst viele Fische zu fangen, zielt der Speerfischer auf ein einziges, genau ausgewähltes Ziel. Angriffe werden nicht massenhaft verschickt, sondern sorgfältig vorbereitet und gezielt platziert. Das macht sie so gefährlich: Sie sehen nicht aus wie Angriffe.

Spear-Phishing-Angriffe laufen nicht ausschließlich über E-Mail. Cyberkriminelle nutzen auch SMS, Messenger-Dienste, Chat-Apps oder Telefonanrufe – alles, was den Weg zum Opfer ebnet.

Was ist der Unterschied zwischen Phishing und Spear-Phishing?

Auf den ersten Blick klingen beide Begriffe ähnlich. Der Unterschied liegt im Aufwand und damit in der Trefferquote.

Beim klassischen Phishing werden Nachrichten massenhaft und ohne Personalisierung versendet. Die E-Mail kommt von „Ihrer Bank“, enthält generische Anreden wie „Sehr geehrter Kunde“ und einen Link auf eine gefälschte Login-Seite. Viele aufmerksame Empfänger erkennen solche Nachrichten, doch Cyberkriminelle kalkulieren damit: Wenn nur ein kleiner Prozentsatz reagiert, lohnt sich der Aufwand trotzdem.

Spear-Phishing funktioniert genau umgekehrt. Angreifer investieren Zeit und Recherche in eine einzige Zielperson. Sie kennen deren Namen, Position, Vorgesetzten, laufende Projekte und manchmal sogar den Schreibstil der internen Kommunikation. Die Nachricht enthält Details, die nur eine vertrauenswürdige Quelle kennen könnte und genau das macht sie so überzeugend. Selbst erfahrene Führungskräfte und IT-Verantwortliche fallen darauf herein.

| Merkmal | Phishing | Spear-Phishing |

|---|---|---|

| Zielgruppe | Beliebige Massenempfänger | Einzelne Person oder Gruppe |

| Personalisierung | Keine | Hoch ( Name, Rolle, Kontext) |

| Recherche-Aufwand | Minimal | Stunden bis Tage |

| Erkennbarkeit | Oft erkennbar | Sehr schwer zu erkennen |

| Erfolgsquote | Niedrig | Deutlich höher |

| Schadenssumme | Meist gering | Potenziell sehr hoch |

Wichtig zu wissen: Nicht nur einzelne Cyberkriminelle stecken hinter Spear-Phishing. Staatlich gesponserte Hackergruppen und Hacktivisten nutzen diese Methode gezielt für Wirtschaftsspionage, politische Einflussnahme oder den Diebstahl von Unternehmensgeheimnissen.

Wie funktioniert ein Spear-Phishing-Angriff?

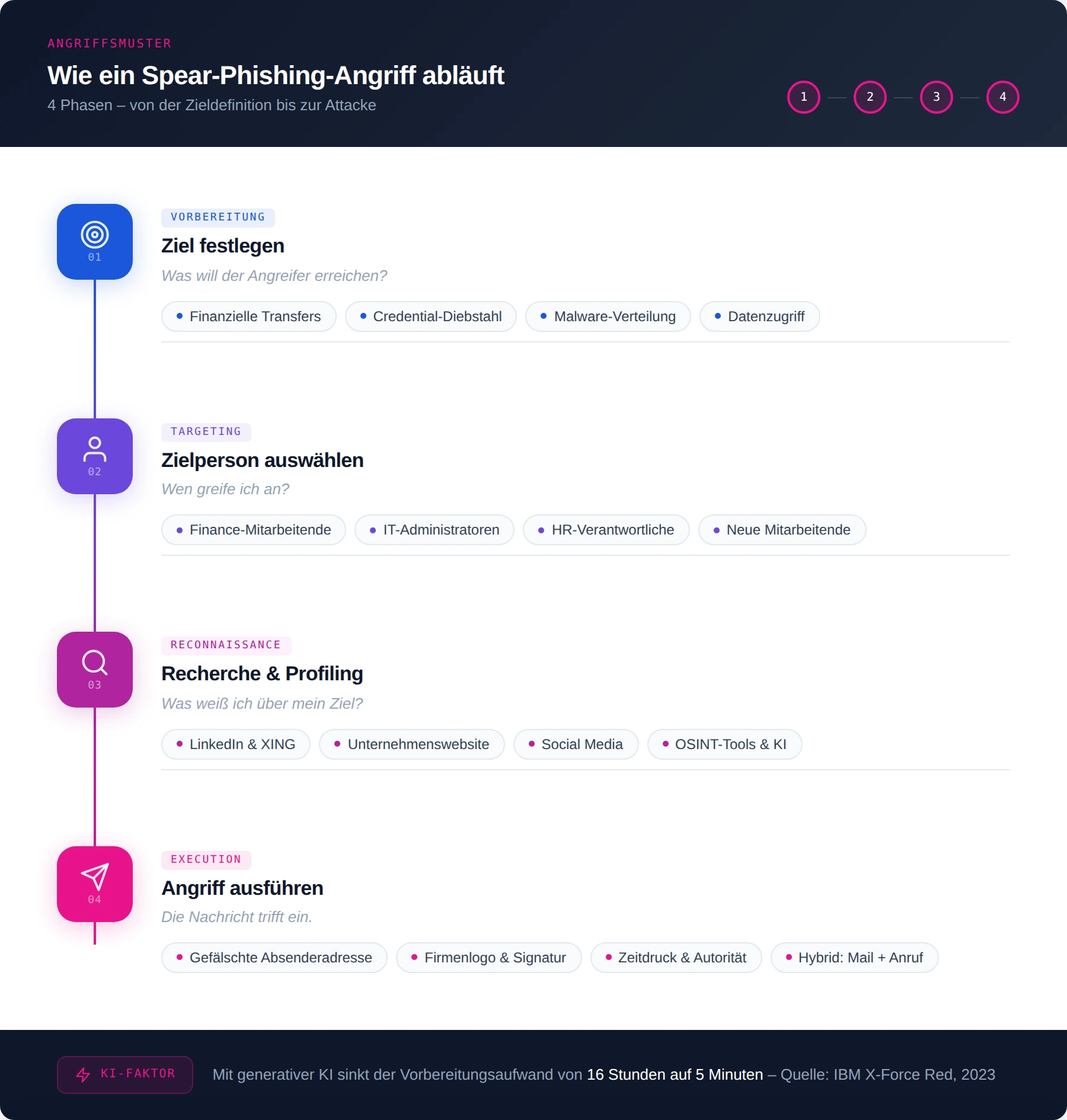

Ein Spear-Phishing-Angriff läuft in der Regel in vier Phasen ab. Jede Phase erhöht die Erfolgswahrscheinlichkeit des nächsten Schritts.

Phase 1: Was soll der Angriff erreichen?

Bevor Angreifer eine einzige Mail schreiben, legen sie ihr Ziel fest. Die häufigsten Ziele sind finanzielle Transfers auf betrügerische Konten, der Diebstahl von Zugangsdaten (Benutzernamen und Passwörter), die Verteilung von Ransomware oder anderer Malware sowie der Zugriff auf vertrauliche Unternehmensdaten wie Verträge, Personalakten oder geistiges Eigentum.

Je nach Ziel wählen Angreifer auch die Zielperson. Wer eine Zahlung auslösen will, braucht jemanden mit Zahlungsbefugnis. Wer ins Netzwerk will, zielt auf jemanden mit IT-Zugriffsrechten.

Phase 2: Wen greife ich an?

Typische Zielpersonen sind Mitarbeitende in der Finanzabteilung mit Zahlungsbefugnis, IT-Administratoren mit erweiterten Netzwerkrechten sowie Personalverantwortliche mit Zugang zu Mitarbeiterdaten. Auch neue Mitarbeitende sind beliebt, denn sie kennen interne Prozesse noch nicht gut genug, um ungewöhnliche Anfragen sicher einordnen zu können.

Entgegen der Annahme, dass Angriffe immer auf die Chefetage abzielen, treffen viele Spear-Phishing-Attacken die mittlere Führungsebene. Diese Mitarbeitenden haben oft relevante Zugriffsrechte und sind zugleich anfälliger für Autoritätsdruck, weil sie Anweisungen von oben seltener hinterfragen als erfahrene Führungskräfte es tun würden.

Phase 3: Was wissen die Angreifer über ihr Ziel?

Hier beginnt die eigentliche Arbeit. Angreifer durchsuchen LinkedIn-Profile nach Berufsbezeichnung, Verantwortlichkeiten und dem Namen des Vorgesetzten. Sie lesen öffentliche Unternehmenswebsites, um interne Fachbegriffe, laufende Projekte und Kundennamen zu lernen. Social-Media-Profile auf Facebook, Instagram oder XING liefern persönliche Details.

Viele Angreifer brauchen für eine überzeugende Spear-Phishing-Mail nur wenige Stunden Recherche. Die professionellsten gehen noch weiter: Sie infiltrieren E-Mail-Konten oder Messaging-Apps, beobachten die interne Kommunikation über Wochen und passen ihre Nachricht dann auf echte laufende Gespräche an.

Phase 4: Die Nachricht trifft ein

Auf Basis der Recherche verfassen Angreifer eine Nachricht, die sich wie interne Kommunikation liest. Gefälschte Absenderadressen, die auf den ersten Blick korrekt aussehen, Logos des Unternehmens, CC-Empfänger, die ebenfalls gefälscht sind, um die Glaubwürdigkeit zu erhöhen.

Ein typisches Szenario: Sandra leitet die Kreditorenbuchhaltung bei einem mittelständischen IT-Dienstleister. Sie erhält eine E-Mail, die anscheinend von ihrem Geschäftsführer stammt:

Hallo Sandra, ich bin gerade im Meeting und kann nicht telefonieren. Unser Lieferant DataCenter Nord hat die Bankverbindung gewechselt, bitte überweise die offene Rechnung (Anhang) auf das neue Konto. Muss heute noch raus, sonst pausieren die unsere Services. Danke, Thomas

Die E-Mail-Adresse lautet t.mueller@musterfirma-gmbh.de – korrekte Domain, nur ein Bindestrich statt Punkt im Namen. Der Anhang ist eine täuschend echte PDF-Rechnung. Sandra überweist. Drei Tage später stellt sich heraus: Der echte Geschäftsführer weiß von nichts.

Manche Angriffe kombinieren E-Mail mit einem Anruf – die sogenannte hybride Spear-Phishing-Attacke. Das Muster ist einfach und wirkungsvoll: Erst kommt die Mail mit der dringenden Bitte, kurz danach ruft der vermeintliche Kollege oder Vorgesetzte an und bestätigt sie persönlich. Wer eine Stimme hört, die er zu kennen glaubt, zweifelt kaum noch. Zwei Kanäle, doppelte Überzeugungskraft.

Warum funktioniert Spear-Phishing so gut? Die psychologische Ebene

Technische Schwachstellen sind beim Spear-Phishing oft Nebensache. Was Angreifer wirklich ausnutzen, ist menschliches Verhalten und das lässt sich nicht mit einem Software-Patch schließen.

Autoritätsprinzip: Menschen gehorchen Autoritäten – besonders im Berufsalltag. Wenn der Vorstand eine dringende Anfrage stellt, zögern die meisten Mitarbeitenden. Nachfragen fühlt sich unbequem an, fast wie Misstrauen gegenüber dem Chef.

Pretexting: Angreifer erfinden glaubwürdige Situationen, in die sich das Opfer hineinversetzen kann. Der Trick liegt darin, eine Geschichte zu konstruieren, die sich normal anfühlt: ein Lieferantenwechsel, eine Systemaktualisierung, ein laufendes Projekt.

Zeitdruck: „Heute noch“, „sofort“, „dringend“ – diese Formulierungen schalten kritisches Denken ab. Wer keine Zeit hat, fragt nicht nach. Genau das wollen Angreifer.

Emotionale Trigger: Angst vor negativen Konsequenzen, Schuld bei Nichthandeln, Gier auf eine versprochene Belohnung – starke Emotionen verringern die Urteilsfähigkeit. Spear-Phisher studieren ihre Zielperson gezielt, um den passenden Hebel zu finden.

Das Zusammenspiel dieser Mechanismen erklärt, warum selbst erfahrene, gut ausgebildete Mitarbeitende auf Spear-Phishing-Angriffe hereinfallen. Es geht nicht um Dummheit. Es geht um gezielte psychologische Manipulation.

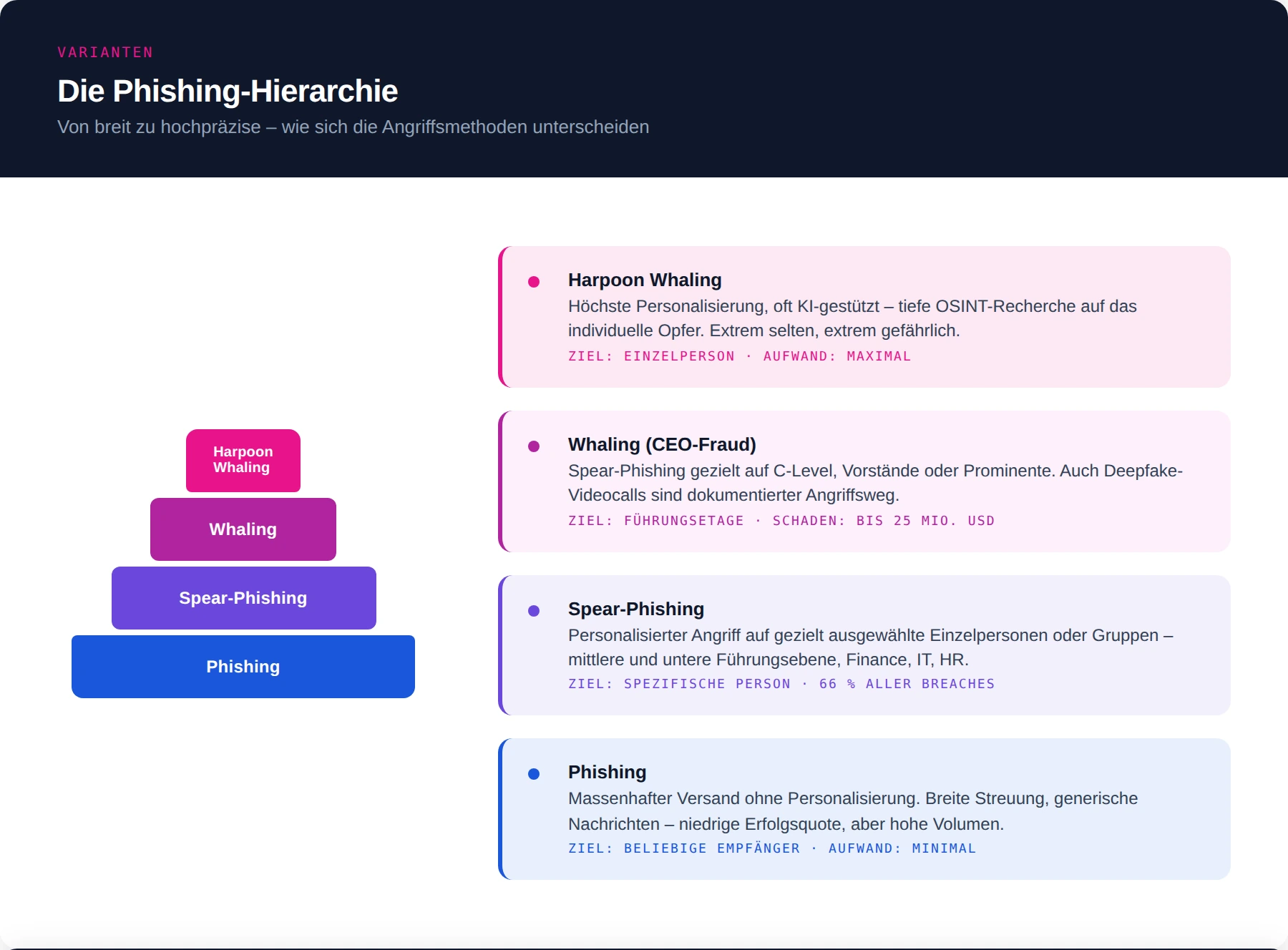

Welche Varianten gibt es? Whaling, CEO-Fraud und BEC

Spear-Phishing ist der Oberbegriff. Je nach Ziel und Methode gibt es spezialisierte Varianten.

Whaling (oder Walfang) ist Spear-Phishing mit besonders hochrangigen Zielpersonen: CEOs, CFOs, Vorstandsmitglieder, Prominente oder Politiker. Der Name ist Programm: Statt auf kleinere Fische zielt der Angreifer auf die größten Wale im Unternehmen. Diese Angriffe erfordern intensive Vorbereitung, können aber entsprechend größeren Schaden anrichten – finanziell und reputativ. Wenn ein Whaling-Angriff zusätzlich mit tiefgehender individueller Recherche und maßgeschneiderten Details über das Opfer arbeitet, spricht man auch von Harpoon Whaling, heute oft mit KI-Unterstützung umgesetzt, um die Personalisierung noch weiter zu treiben.

CEO-Fraud ist eng verwandt: Hier gibt sich der Angreifer als Geschäftsführer oder anderes Mitglied der Führungsebene aus und weist untergeordnete Mitarbeitende an, dringende Zahlungen durchzuführen oder vertrauliche Daten zu übermitteln. Die Autorität der Führungskraft wird als Hebel genutzt.

Business Email Compromise (BEC) ist der Oberbegriff für Spear-Phishing-Angriffe, die gezielt auf Unternehmensprozesse abzielen. Neben dem CEO-Fraud gehört auch der Email Account Compromise (EAC) dazu: Angreifer verschaffen sich Zugriff auf ein echtes Unternehmens-E-Mail-Konto, zum Beispiel eines Buchhalters oder Vertriebsleiters und versenden von dort aus gefälschte Rechnungen oder Zahlungsaufforderungen. Weil die E-Mails von einer echten Adresse kommen, sind sie extrem schwer zu erkennen.

Die Schadenszahlen sprechen für sich: Laut dem Internet Crime Report des FBI verursachten BEC-Angriffe allein im Jahr 2023 weltweit Verluste von 2,9 Milliarden US-Dollar. Bekannte Einzelfälle verdeutlichen die Dimension: Das Netzwerkausrüstungsunternehmen Ubiquiti Networks verlor 2015 rund 46,7 Millionen US-Dollar durch eine BEC-Kampagne, bei der sich Angreifer als interne Führungskräfte ausgaben. Die Pathé Film Group büßte 2018 knapp 19,2 Millionen Euro ein, weil Betrüger sich als CEO ausgaben.

Warum wird Spear-Phishing durch KI noch gefährlicher?

Spear-Phishing war schon immer eine aufwendige Methode. Genau das begrenzte bisher den Einsatz: Recherche, Texterstellung, Personalisierung – das alles kostet Zeit. Generative KI hat diesen Engpass beseitigt.

Laut dem X-Force Threat Intelligence Index von IBM benötigt ein Angreifer ohne KI-Unterstützung rund 16 Stunden, um eine überzeugende Phishing-Mail manuell zu erstellen. Mit KI-Tools schrumpft dieser Aufwand auf etwa fünf Minuten.

Was das in der Praxis bedeutet: Angreifer können heute Hunderte personalisierter Spear-Phishing-Nachrichten in der Zeit erstellen, in der früher eine einzige entstand. KI übernimmt die OSINT-Recherche (Open Source Intelligence – die systematische Auswertung öffentlich zugänglicher Informationen), analysiert Social-Media-Profile automatisch, imitiert Schreibstile auf Basis von Textproben und erstellt täuschend echte Dokumente wie Rechnungen, Verträge oder interne Memos.

Die nächste Eskalationsstufe sind Deepfakes. Im Fall des Ingenieurbüros Arup aus dem Jahr 2024 wurden KI-generierte Videoduplikate mehrerer Führungskräfte in einem Videocall eingesetzt. Ein Mitarbeiter in Hongkong überwies daraufhin umgerechnet rund 25,6 Millionen US-Dollar auf betrügerische Konten, trotz anfänglicher Skepsis. Der Videocall wirkte zu echt, um Verdacht zu schöpfen.

Deepfake-gestützte Angriffe über Videocalls und Sprachanrufe nehmen massiv zu. Vertrauen in eine Stimme oder ein Gesicht reicht heute nicht mehr als Verifikation aus.

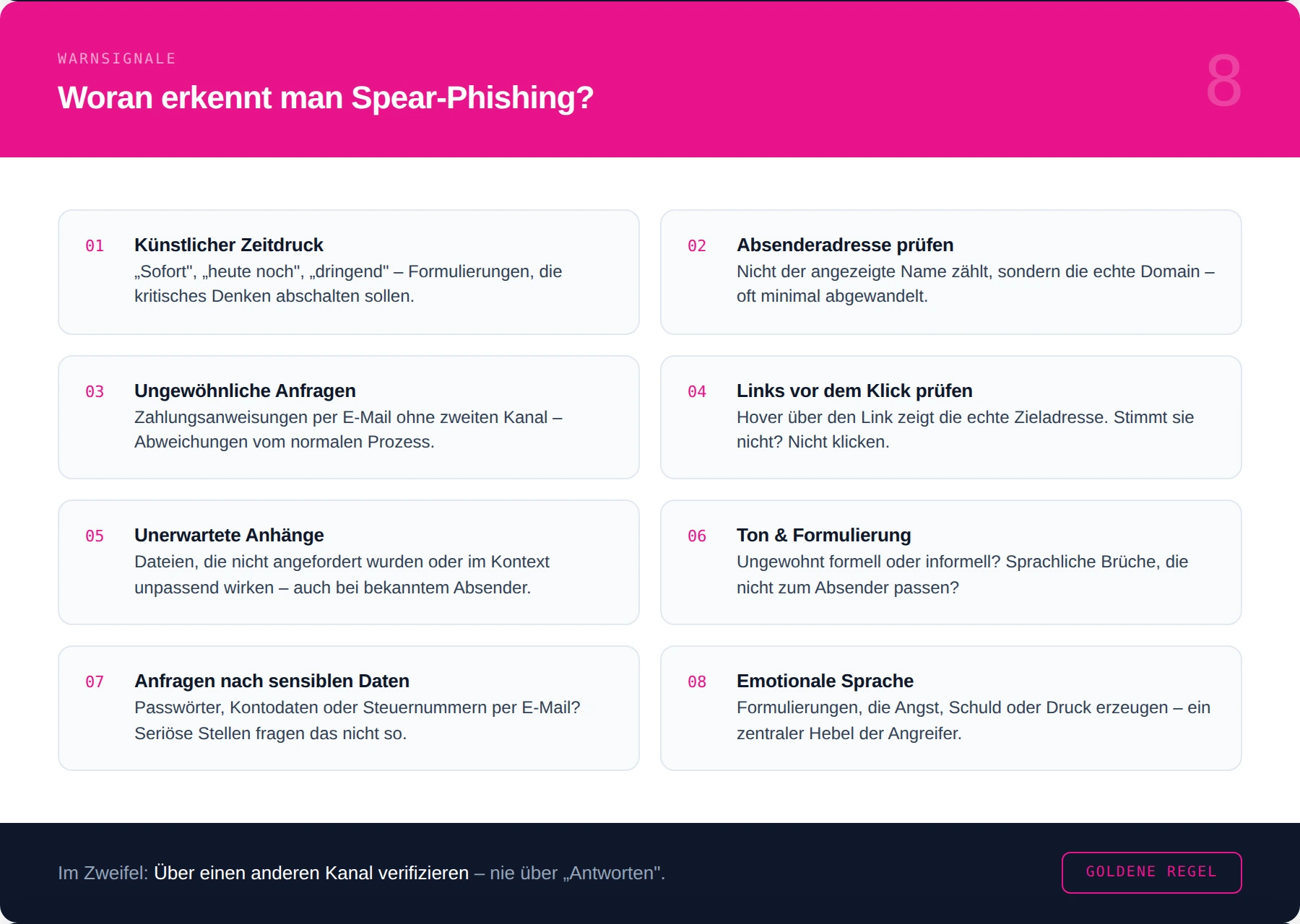

Woran erkennt man Spear-Phishing?

Weil Spear-Phishing-Nachrichten so gut gemacht sind, gibt es keine todsichere Erkennungsmethode. Es gibt jedoch Warnsignale, bei denen man genauer hinsehen sollte:

Künstlicher Zeitdruck: Formulierungen wie „sofort“, „heute noch“ oder „dringend“ sollen das Nachdenken abkürzen. Legitime Anfragen kommen selten mit einem Countdown.

Ungewöhnliche Anfragen über normale Kanäle: Eine Zahlungsanweisung per E-Mail, ohne Rücksprache über einen zweiten Kanal, ist ein Warnsignal. Ebenso: Anfragen, die von normalen Prozessen abweichen.

Die Absenderadresse genau prüfen: Nicht der angezeigte Name, sondern die tatsächliche E-Mail-Adresse zählt. Häufig unterscheidet sich die Domain minimal: musterfirma-gmbh.de statt musterfirma.de, oder l statt 1 in der Adresse.

Links vor dem Klick prüfen: Mit dem Mauszeiger über einen Link fahren (ohne zu klicken) zeigt die tatsächliche Zieladresse. Stimmt sie nicht mit dem erwarteten Ziel überein, nicht klicken.

Unerwartete Anhänge: Dateien, die man nicht angefordert hat oder die sich nicht im erwarteten Kontext befinden, immer mit Vorsicht behandeln, auch wenn der Absender bekannt wirkt.

Ton und Formulierung: Wirkt die Nachricht ungewohnt formell oder informell für den angeblichen Absender? Gibt es sprachliche Brüche?

Anfragen nach sensiblen Daten: Seriöse interne Stellen fragen nicht per E-Mail nach Passwörtern, vollständigen Kontodaten oder Steuernummern.

Emotionale Sprache: Formulierungen, die Angst, Schuld oder Druck erzeugen sollen, sind ein klares Signal.

Die wichtigste Regel: Im Zweifelsfall über einen anderen Kanal nachfragen und zwar direkt telefonisch oder persönlich beim vermeintlichen Absender.

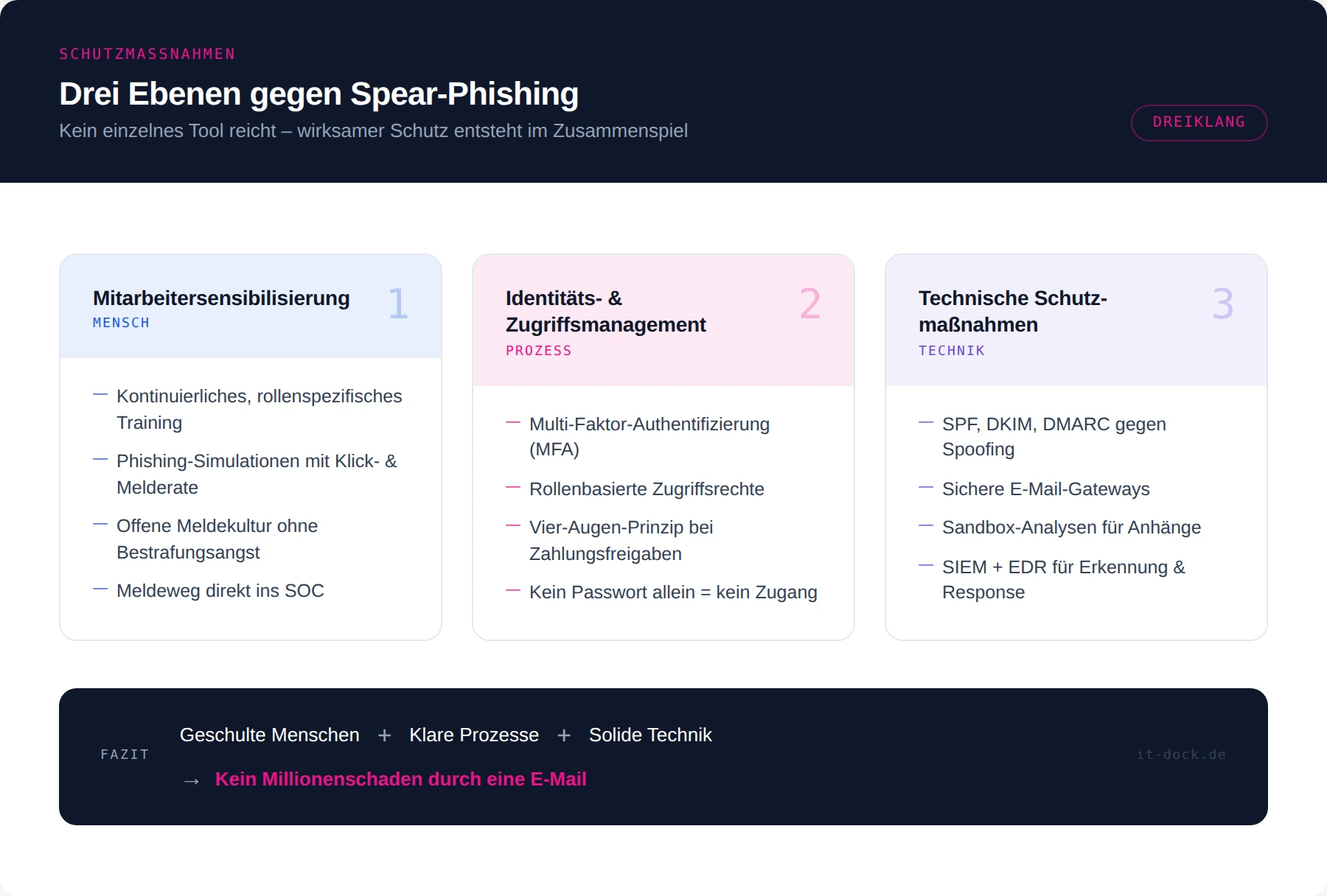

Wie schützen sich Unternehmen vor Spear-Phishing?

Kein einzelnes Tool stoppt Spear-Phishing vollständig. Wirksamer Schutz entsteht aus dem Zusammenspiel von Mensch, Prozess und Technik.

Sicherheitskultur und Mitarbeitersensibilisierung

Da Spear-Phishing Menschen angreift und keine Systeme, ist Awareness die wichtigste Verteidigungslinie. Entscheidend ist dabei nicht das einmalige Pflicht-Webinar, sondern kontinuierliches, rollenspezifisches Training. Finance-Teams brauchen andere Szenarien als IT-Administratoren oder Assistenzfunktionen.

Phishing-Simulationen (kontrollierte Testangriffe im eigenen Unternehmen) liefern messbare Daten: Wie viele Mitarbeitende klicken auf verdächtige Links? Wie viele melden eine Nachricht? Diese Kennzahlen zeigen, wo Nachholbedarf besteht, und ermöglichen gezieltes Nachsteuern. Wichtig: Solche Simulationen wirken nur, wenn sie als Lernchance kommuniziert werden, nicht als Fehlerfalle.

Ebenso wichtig ist eine offene Meldekultur. Mitarbeitende müssen verdächtige E-Mails ohne Angst vor Konsequenzen melden können, am besten über einen direkten Meldeweg, der ins Security Operations Center (SOC) führt.

Identitäts- und Zugriffsmanagement (IAM)

Selbst wenn Angreifer Zugangsdaten stehlen, sollten sie damit nicht weit kommen. Multi-Faktor-Authentifizierung (MFA) stellt sicher, dass ein gestohlenes Passwort allein nicht ausreicht. Rollenbasierte Zugriffsrechte begrenzen den potenziellen Schaden: Wer nur das sieht, was er für seine Arbeit braucht, kann auch nur das verlieren.

Zusätzlich empfiehlt sich die Einführung von Vier-Augen-Prinzipien bei sensiblen Transaktionen. Eine Zahlungsfreigabe über einem bestimmten Betrag etwa sollte immer zwei Personen erfordern, unabhängig davon, wie überzeugend die Anfrage wirkt.

Technische Schutzmaßnahmen

Auf der technischen Seite sind E-Mail-Authentifizierungsstandards die Grundlage: SPF, DKIM und DMARC schützen die eigene E-Mail-Domain gegen Spoofing, also das Fälschen von Absenderadressen. Ohne diese Standards können Angreifer E-Mails versenden, die scheinbar von der eigenen Domain stammen.

Darüber hinaus helfen weitere Schutzebenen: Sichere E-Mail-Gateways filtern verdächtige Nachrichten bereits vor der Zustellung. Sandbox-Analysen öffnen Anhänge in einer isolierten, vom restlichen System abgeschotteten Umgebung. So kann Schadsoftware keinen Schaden anrichten, bevor sie erkannt wird. SIEM-Systeme (Security Information and Event Management) sammeln Sicherheitsereignisse aus dem gesamten Netzwerk und schlagen Alarm, wenn Muster auf einen laufenden Angriff hindeuten. EDR-Tools (Endpoint Detection and Response) überwachen einzelne Geräte und erkennen Malware, die trotzdem auf ein System gelangt ist.

Auch regelmäßige Software-Patches gehören dazu: Viele Spear-Phishing-Angriffe kombinieren Social Engineering mit bekannten technischen Schwachstellen, die bei nicht aktualisierten Systemen noch offen sind.

Fazit: Technik schützt – aber Menschen entscheiden

Spear-Phishing ist deshalb so gefährlich, weil es sich nicht wie ein Angriff anfühlt. Es fühlt sich an wie eine normale E-Mail vom Chef. Und genau das ist das Kalkül der Angreifer.

Technische Sicherheitsmaßnahmen sind notwendig, aber nicht ausreichend. Wer ausschließlich auf Firewalls und Filter setzt, übersieht, dass der eigentliche Angriffsvektor der Mensch ist mit seinen natürlichen Reaktionen auf Autorität, Zeitdruck und Vertrauen. KI macht diese Angriffe schneller, personalisierter und schwerer erkennbar.

Der wirksame Schutz vor Spear-Phishing liegt im Dreiklang: geschulte und wachsame Mitarbeitende, klare Prozesse mit Vier-Augen-Prinzip und gesunden Misstrauen, sowie eine solide technische Basis. Unternehmen, die diesen Dreiklang etablieren, verhindern, dass aus einer einzelnen E-Mail ein Millionenschaden wird.

FAQs

Ja, das ist eines der gefährlichsten Missverständnisse. KMU sind häufig attraktive Ziele, weil sie weniger ausgereifte Sicherheitsprozesse haben, aber trotzdem über relevante Daten und Zahlungsverkehr verfügen. Angreifer nutzen sie zudem gezielt als Einstiegspunkt, um von dort größere Partner oder Lieferketten zu kompromittieren.

Sofort die IT informieren, betroffene Passwörter ändern und bei Malware-Verdacht das Gerät vom Netzwerk trennen. Wurde eine Zahlung ausgelöst, umgehend die Bank kontaktieren. Viele Überweisungen lassen sich innerhalb weniger Stunden noch stoppen. Bei Datenschutzverletzungen gilt außerdem die DSGVO-Meldepflicht: 72 Stunden bis zur Meldung an die zuständige Datenschutzbehörde.

Nicht alleine. Firewalls greifen bei technischen Netzwerkangriffen, Spear-Phishing läuft aber über den Menschen, nicht über eine Sicherheitslücke. Die Nachricht kommt durch, weil sie echt aussieht. Technische Tools können den Schaden begrenzen, ersetzen aber weder geschulte Mitarbeitende noch klare interne Prozesse.

Manuell rund 16 Stunden laut IBM X-Force Red – mit generativer KI etwa fünf Minuten. Das bedeutet: Was früher einen Tag Arbeit kostete, ist heute in einer Kaffeepause erledigt. Die Schwelle für hochwertige, personalisierte Angriffe ist damit massiv gesunken.

Social Engineering ist der Oberbegriff für alle Methoden, die menschliches Verhalten manipulieren: Vishing, Pretexting, Baiting und viele mehr. Spear-Phishing ist eine spezifische Ausprägung davon: gezielt, personalisiert, meist per E-Mail. Kurz: Spear-Phishing ist immer Social Engineering, aber nicht jeder Social-Engineering-Angriff ist Spear-Phishing.

Das muss man gelesen haben?

Behalten Sie ihr Wissen nicht für sich und teilen Sie diesen Beitrag.