IoT-Trends 2026 – AIoT, Edge & neue Modelle

IoT-Trends 2026 zeigen AIoT, Edge, CRA-Security und neue Modelle, die aus Daten echten Nutzen machen.

Ransomware entlarvt: Alles über Krypto-Trojaner, Schutzmaßnahmen und das richtige Verhalten im Ernstfall.

Ransomware ist eine der größten Cyberbedrohungen für Privatpersonen und Unternehmen. In diesem Artikel werden wir die Frage beantworten, was Ransomware genau ist, wie ein Angriff abläuft und welche Schutzmaßnahmen Sie ergreifen können.

Ransomware ist eine Art von Schadsoftware (Malware), die den Zugriff auf Ihre Daten oder Ihr gesamtes Computersystem einschränkt oder verhindert. Der Begriff „Ransomware“ leitet sich vom englischen Wort „ransom“ für Lösegeld ab. Cyberkriminelle setzen diese Schadprogramme ein, um Daten zu verschlüsseln oder Systeme zu sperren und anschließend ein Lösegeld für die Freigabe zu fordern. Es gibt zwei Hauptvarianten von Ransomware:

Oftmals wird zusätzlich zur Verschlüsselung mit der Veröffentlichung zuvor entwendeter Daten gedroht, um den Druck auf das Opfer zu erhöhen. Dies wird als „Double Extortion“ bezeichnet.

Ein Ransomware-Angriff erfolgt in mehreren Phasen:

Ransomware ist für Cyberkriminelle ein lukratives Geschäftsmodell. Die Einstiegshürden sind durch die Arbeitsteilung im Cybercrime-Umfeld und dem Aufkommen von Crimeware-Kits gesunken. Die Qualität der Angriffe steigt stetig, und die Auswirkungen sind oft unmittelbar und schwerwiegend. Betroffen sind nicht nur Großkonzerne, sondern auch mittelständische Unternehmen, Krankenhäuser, Kommunen und Privatpersonen.

Es gibt verschiedene Möglichkeiten, sich vor Ransomware zu schützen:

Ransomware ist eine ernstzunehmende Bedrohung, die jedoch durch entsprechende Vorsichtsmaßnahmen und schnelles Handeln eingedämmt werden kann. Seien Sie wachsam, aktualisieren Sie Ihre Software und erstellen Sie regelmäßig Backups, um Ihre Daten zu schützen.

IoT-Trends 2026 zeigen AIoT, Edge, CRA-Security und neue Modelle, die aus Daten echten Nutzen machen.

Windows 10 ist out jetzt Upgrade-Optionen, ESU-Kosten, Hardware-Check und Rollout-Plan für Windows 11.

MQTT erklärt Publish Subscribe, Broker und QoS und warum das Protokoll IoT-Daten robust über schwache Netze bringt.

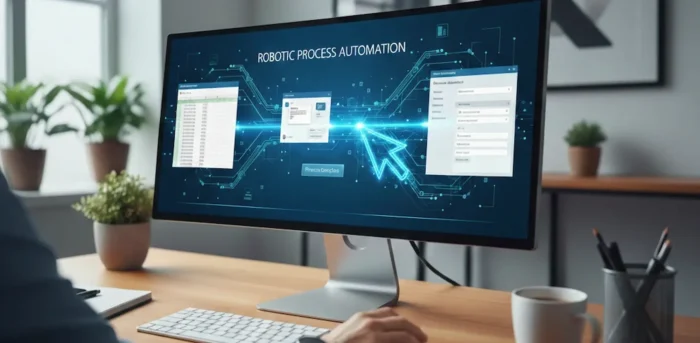

RPA automatisiert regelbasierte Aufgaben per Software-Bots, senkt Fehler und Kosten und entlastet Teams im Alltag.

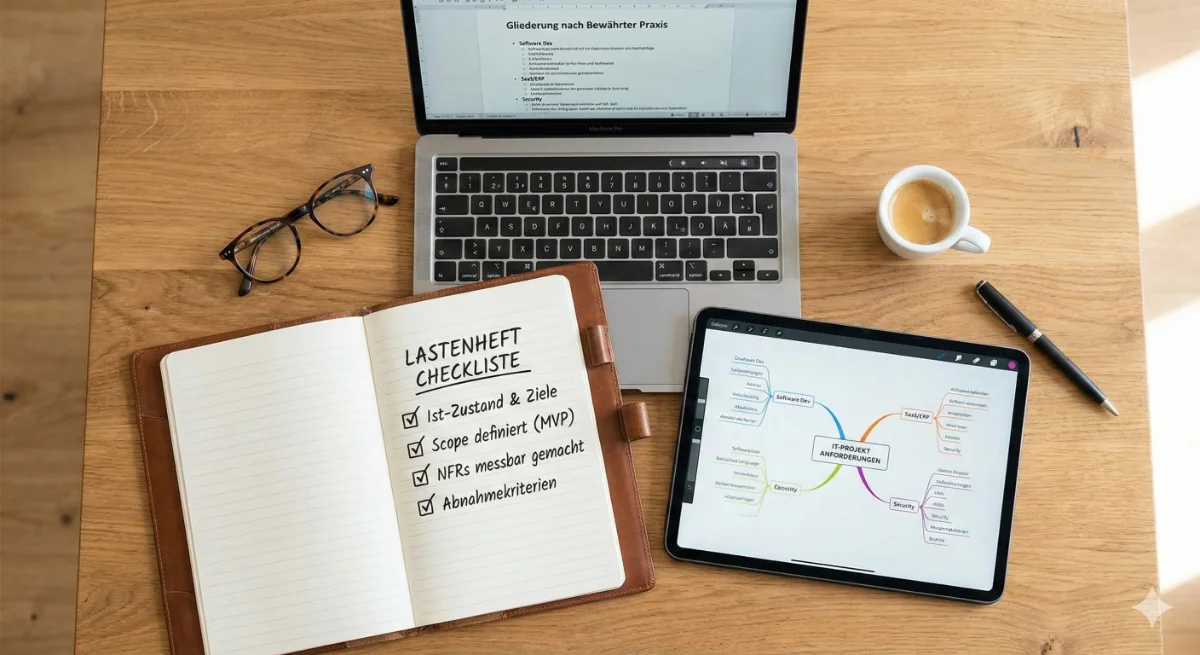

Lastenheft für IT und Software richtig aufbauen, Anforderungen testbar machen und Angebote vergleichbar mit Vorlage.

Instagram Datenleck 2026 Checke Betroffenheit, stoppe Reset-Spam und schütze dein Konto mit 2FA & Phishing-Tipps.

Anomalieerkennung erkennt Ausreißer per KI in Echtzeit und warnt früh vor Ausfällen, Betrug und Angriffen.

Netzwerksegmentierung trennt Systeme in sichere Zonen, stoppt Ransomware-Lateralbewegung und vereinfacht Compliance.

Zero Trust prüft jede Anfrage per Identität: weniger VPN-Frust, mehr Sicherheit im Hybrid-Workplace nach BSI.

KI schützt schneller, kann Angriffe aber auch skalieren: So setzen Sie AI in der Cybersecurity richtig ein.

Das muss man gelesen haben?

Behalten Sie ihr Wissen nicht für sich und teilen Sie diesen Beitrag.