Quantencomputer verändern die Spielregeln der IT-Sicherheit grundlegend und dieser Wandel findet nicht irgendwann statt, sondern er beginnt heute. Was derzeit als nicht knackbar gilt, beispielsweise Verschlüsselungsverfahren wie RSA oder ECC, könnte in wenigen Jahren obsolet sein. Quantum Security ist der Oberbegriff für alle Strategien, Technologien und Maßnahmen, mit denen Unternehmen ihre Systeme, Kommunikation und Daten schützen, bevor kryptografisch relevante Quantencomputer zur Realität werden.

Das Entscheidende dabei: Wer erst handelt, wenn Quantencomputer einsatzfähig sind, hat bereits verloren. Denn Angreifer sammeln schon heute verschlüsselte Daten, um sie morgen zu entschlüsseln. Quantum Security ist damit kein Zukunftsthema, sondern ein akutes Risikomanagement-Thema für IT-Entscheider.

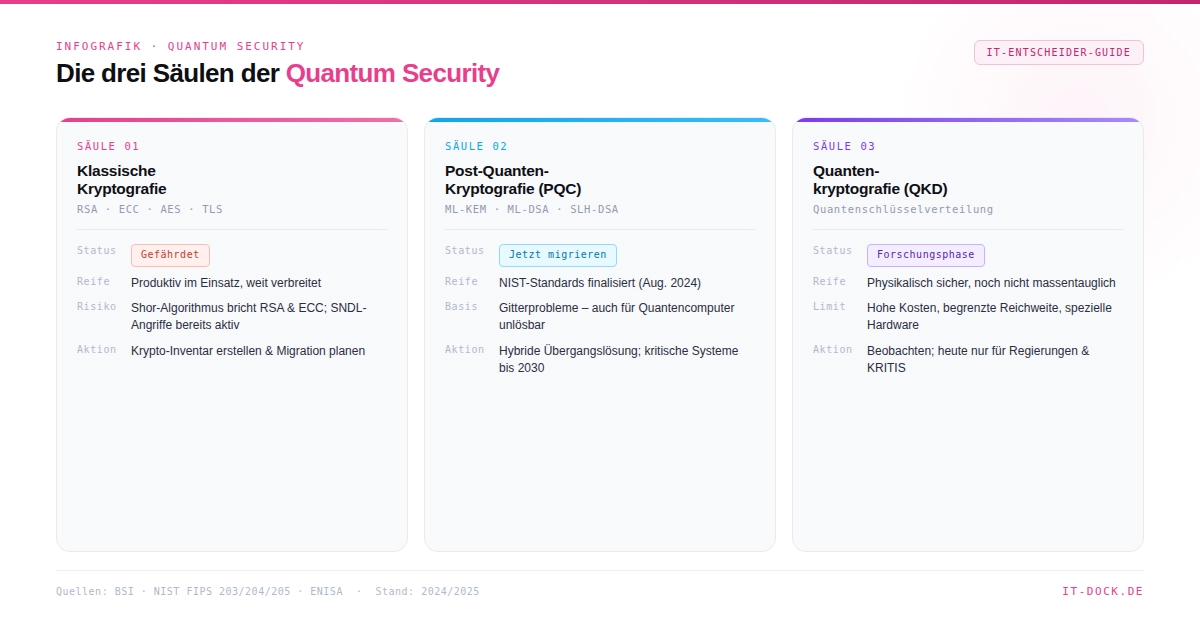

Was bedeutet Quantum Security und wie lässt sich der Begriff definieren?

Quantum Security (auf Deutsch: Quantensicherheit) bezeichnet alle Vorkehrungen zum Schutz vor Angriffen, die mithilfe von Quantencomputern durchgeführt werden oder werden könnten. Der Begriff ist bewusst weit gefasst: Er umfasst sowohl die technischen Schutzmassnahmen auf klassischer Hardware als auch neue, physikalisch gesicherte Kommunikationsinfrastrukturen auf Basis von Quantentechnologie.

In der Praxis wird Quantum Security häufig mit Post-Quantum Security oder Post-Quanten-Kryptografie gleichgesetzt, was jedoch eine Vereinfachung ist. Präziser lassen sich drei Teilbereiche unterscheiden:

- Klassische Kryptografie (z. B. RSA, ECC, AES): Der Status quo in nahezu allen Unternehmen. Asymmetrische Verfahren basieren auf mathematischen Problemen, etwa der Faktorisierung großer Zahlen, die für klassische Computer praktisch unlösbar sind. Für leistungsfähige Quantencomputer gelten sie als gebrochen oder stark gefährdet.

- Post-Quanten-Kryptografie (PQC): Kryptografische Verfahren, die auf mathematischen Problemen basieren, die selbst für Quantencomputer schwer lösbar sind. Entscheidender Vorteil: PQC-Algorithmen lassen sich auf bestehender klassischer Hardware implementieren. Sie sind der pragmatische, heute umsetzbare Weg zur Quantum Security.

- Quantenkryptografie / Quantum Key Distribution (QKD): Sicherheitsinfrastruktur, die auf den Gesetzen der Quantenmechanik selbst beruht – physikalisch gesicherte Schlüsselverteilung über Quantenkanäle. Technisch faszinierend, aber noch keine Option für den Unternehmensalltag: zu teuer, zu komplex, zu begrenzte Reichweite.

Quantum Security als Oberbegriff schließt alle drei Bereiche ein. Für die meisten Unternehmen steht heute PQC im Vordergrund.

Warum sind Quantencomputer eine Bedrohung für die heutige Verschlüsselung?

Um zu verstehen, warum Quantencomputer bestehende Kryptosysteme gefährden, hilft ein kurzer Blick auf das Grundprinzip. Klassische Computer rechnen mit Bits, die entweder 0 oder 1 sind. Quantencomputer arbeiten mit Qubits, die dank des quantenmechanischen Prinzips der Superposition gleichzeitig in mehreren Zuständen existieren können. Über Verschränkung können Qubits zudem so miteinander verbunden werden, dass sie sich gegenseitig beeinflussen, unabhängig von ihrer physikalischen Entfernung.

Für die IT-Sicherheit sind vor allem zwei Quantenalgorithmen relevant: Der Shor-Algorithmus ermöglicht es, große Zahlen effizient zu faktorisieren – genau das Problem, auf dem RSA, ECC und Diffie-Hellman-basierte Verfahren beruhen. Was klassischen Rechnern Jahrtausende dauern würde, könnte ein hinreichend leistungsfähiger Quantencomputer in Stunden lösen. Der Grover-Algorithmus halbiert effektiv die Sicherheit symmetrischer Verfahren wie AES: AES-128 wuerde auf das Sicherheitsniveau von rund 64-Bit-Schutz reduziert – AES-256 bleibt hingegen praktisch sicher.

Das BSI hat in einer aktuellen Studie eingeschätzt, dass kryptografisch relevante Quantencomputer (CRQC), also Quantencomputer mit ausreichend vielen fehlerkorrigierten Qubits, um gängige Verschlüsselung zu brechen, die ab etwa 2040 eine reale Bedrohung für heutige Verschlüsselungsverfahren darstellen könnten. Andere Experten nennen Zeithorizonte ab 2028 bis 2035. Diese Bandbreite zeigt: Der genaue Zeitpunkt ist unbekannt, die Richtung jedoch nicht.

Was steckt hinter “Store now, decrypt later” – und warum ist das heute schon gefährlich?

Die größte unmittelbare Bedrohung durch Quantencomputer liegt nicht im Jahr 2035. Sie findet heute statt. Angreifer (und das schließt staatliche Akteure ausdrücklich ein) sammeln bereits jetzt verschlüsselte Datenströme und speichern sie, um sie in der Zukunft mit Quantencomputern zu entschlüsseln. Dieses Angriffsmuster wird offiziell als Store now, decrypt later (SNDL) bezeichnet – gelegentlich auch Harvest now, decrypt later (HNDL) genannt.

Das ist keine Spekulation. Regierungen und Sicherheitsbehörden weltweit haben SNDL-Angriffe als reales Bedrohungsszenario eingestuft. Für Unternehmen bedeutet das konkret: Alle Daten, die heute übertragen und verschlüsselt werden, und deren Vertraulichkeit über mehrere Jahre hinweg gewahrt bleiben muss, sind bereits jetzt ein mögliches Ziel.

Besonders betroffen sind Daten mit langer Halbwertzeit: Patientendaten im Gesundheitswesen, Geheimhaltungsvereinbarungen, strategische Unternehmensdaten, geistiges Eigentum und staatliche Kommunikation. Wer heute nicht handelt, riskiert, dass diese Informationen irgendwann im Klartext vorliegen.

Welche Systeme und Branchen sind am stärksten gefährdet?

Quantum Security betrifft nicht alle Unternehmen gleich. Am stärksten exponiert sind Branchen, in denen Daten besonders lang schützenswert sind oder kritische Infrastrukturen über lange Lebenszyklen betrieben werden:

- Finanzwesen: Transaktionsdaten, Signaturen, Authentifizierungsinfrastrukturen. Ein Bruch der Verschlüsselung kann zu Betrug, Marktmanipulation und Vertrauensverlust führen.

- Gesundheitswesen: Medizinische Daten haben eine lebenslange Vertraulichkeitspflicht trotz oft auf veralteter Hardware ohne einfache Update-Möglichkeiten.

- Behörden und Verteidigung: Kommunikation und klassifizierte Informationen, die über Jahrzehnte geheim bleiben müssen.

- Kritische Infrastrukturen (KRITIS): Energie-, Verkehrs- und Telekommunikationssysteme basieren auf langlebiger Technik, die sich nur schwer und langsam aktualisieren lässt.

Auf technischer Ebene sind konkret gefährdet: TLS/HTTPS-Verbindungen, Public-Key-Infrastrukturen (PKI), VPNs, digitale Signaturen, Code-Signing-Zertifikate sowie Maschinenidentitäten. Unternehmen, die Tausende oder gar Hunderttausende von Zertifikaten im Einsatz haben, stehen vor einer enormen Herausforderung bei der Migration. Hinzu kommen Lieferkettenabhängigkeiten: Wenn ein Zulieferer unsichere kryptographische Verfahren verwendet, ist auch das eigene System exponiert.

Was ist Post-Quanten-Kryptografie und welche Standards gelten heute?

Post-Quanten-Kryptografie (PQC) ist die heute praktisch umsetzbare Kernmaßnahme der Quantum Security. Dabei handelt es sich um kryptografische Algorithmen, die auf mathematischen Problemen basieren, für die auch Quantencomputer keinen wesentlichen Lösungsvorteil haben. Etwa gitterbasierte Probleme (hochdimensionale mathematische Strukturen, für die selbst Quantencomputer keine bekannte Abkürzung bieten), Hash-Funktionen oder code-basierte Ansätze.

Der entscheidende Vorteil gegenüber Quantenkryptografie: PQC-Algorithmen können auf bestehender klassischer Hardware implementiert werden. Kein neues Rechenzentrum, keine Quantenhardware, kein Glasfasernetz mit Quantenkanälen. Der Wechsel erfolgt auf Software-Ebene, was die Migration aufwändig, aber machbar macht.

Im August 2024 hat das US-amerikanische National Institute of Standards and Technology (NIST) nach einem mehrjährigen internationalen Evaluierungsverfahren die ersten drei finalisierten PQC-Standards veröffentlicht:

NIST PQC-Standards 2024 auf einen Blick

- Schlüsselaustausch: ML-KEM (FIPS 203, basiert auf CRYSTALS-Kyber)

- Digitale Signaturen: ML-DSA (FIPS 204, basiert auf CRYSTALS-Dilithium)

- Digitale Signaturen (hash-basiert): SLH-DSA (FIPS 205, basiert auf SPHINCS+)

- Status: Alle drei Algorithmen sind auf klassischer Hardware implementierbar.

Für den DACH-Raum relevant: Das BSI und die europäische ENISA haben eigene Empfehlungen zur PQC-Migration veröffentlicht und empfehlen Unternehmen, bereits heute mit der Planung zu beginnen. Auch die NIS2-Richtlinie schärft den regulatorischen Druck auf Betreiber kritischer Infrastrukturen, ihre Kryptografie-Strategie zu überprüfen.

Microsoft hat mit dem Quantum Safe Program (QSP) begonnen, PQC in zentrale Sicherheitsbausteine wie SymCrypt und TLS zu integrieren. Das zeigt: Die Technologieindustrie setzt die Migration bereits um. Unternehmen, die warten, riskieren, den Anschluss zu verlieren.

Klassische Verschlüsselungsverfahren und ihre quantensicheren Nachfolger

Bevor Daten verschlüsselt übertragen werden, müssen sich beide Parteien auf einen geheimen Schlüssel einigen. Diesen Vorgang nennt man Schlüsselaustausch. Für Signaturen hingegen wird ein Schlüssel eingesetzt, um die Authentizität und Integrität von Daten zu bestätigen. Beide Einsatzzwecke erfordern unterschiedliche PQC-Algorithmen.

| Klassisches Verfahren | PQC-Nachfolger | Einsatzzweck | Mathematische Basis |

|---|---|---|---|

| RSA (Schlüsselaustausch) | ML-KEM (Kyber) | Schlüsselaustausch | Gitterbasiert |

| ECC / ECDH | ML-KEM (Kyber) | Schlüsselaustausch | Gitterbasiert |

| DSA / ECDSA | ML-DSA (Dilithium) | Digitale Signaturen | Gitterbasiert |

| AES-128 | AES-256 (weiterhin) | Symm. Verschlüsselung | Grover-Resistenz |

| ECDH(E) | SLH-DSA (SPHINCS+) | Signaturen (alternativ) | Hash-basiert |

Was ist Quantenkryptografie und wo liegen ihre Grenzen?

Neben PQC gibt es einen zweiten technischen Ansatz für Quantum Security: die Quantenkryptografie, konkret in Form der Quantum Key Distribution (QKD). Dabei werden kryptografische Schlüssel nicht über mathematische Berechnungen, sondern über Quantenkanäle ausgetauscht – typischerweise über einzelne Photonen in einem Glasfasernetz.

Das physikalische Grundprinzip macht QKD theoretisch abhörsicher: Jeder Lauschangriff verändert den Quantenzustand der übertragenen Teilchen und wird damit sofort erkennbar. Sender und Empfänger können nachweislich feststellen, ob ein Man-in-the-Middle-Angriff stattgefunden hat.

Dennoch ist QKD für die meisten Unternehmen heute keine praktische Option. Die Infrastruktur ist teuer, die Reichweite ohne Repeater begrenzt, und die Integration in bestehende IT-Architekturen komplex. Einsatzgebiete existieren heute vor allem bei Regierungen, Militär, Finanzinfrastrukturen und in der Forschung. Langfristig könnte ein Quantum Internet auf QKD aufbauen. Für den Unternehmensalltag der nächsten zehn Jahre bleibt PQC die relevante Maßnahme.

Was ist Krypto-Agilität und warum ist sie wichtiger als einzelne Algorithmen?

Eine der wirkungsvollsten, aber am häufigsten unterschätzten Maßnahmen in der Quantum Security ist Krypto-Agilität. Gemeint ist die Fähigkeit einer Organisation, kryptografische Algorithmen schnell, zentral und ohne tiefe Eingriffe in die Geschäftslogik austauschen zu können.

Das klingt technisch, hat aber unmittelbare strategische Konsequenzen. Wer Kryptografie fest in Anwendungen kodiert hat, steht bei einer Migration vor einem jahrelangen Sonderprojekt. Wer Kryptografie zentral verwaltet und sauber von der Anwendungslogik trennt, kann auf neue Standards reagieren, ohne sein gesamtes Portfolio anfassen zu müssen.

Krypto-Agilität bedeutet konkret: konfigurierbare Algorithmen statt hart kodierter Verfahren, Unterstützung mehrerer paralleler Algorithmen für hybride Übergangslösungen, und klare Governance darüber, welche Kryptografie wo eingesetzt wird. Es ist kein einmaliges Projekt, sondern ein dauerhaftes Architekturprinzip.

Wie starten Unternehmen mit Quantum Security? Erste Schritte.

Quantum Security ist kein IT-Upgrade, das sich mit einem Patch erledigen lässt. Es ist ein mehrjähriges Transformationsprogramm, das Governance, Beschaffung, Architektur und Lieferketten erfasst. Unternehmen, die heute beginnen, haben einen entscheidenden Vorteil: Sie migrieren planvoll statt reaktiv.

Schritt 1: Krypto-Inventar erstellen

Der erste Schritt ist Transparenz. Welche kryptografischen Algorithmen, Protokolle, Zertifikate und Schlüssel sind im Einsatz? Wo laufen TLS-Verbindungen, welche Anwendungen signieren Code, wo werden PKI-Zertifikate verwaltet? Viele Unternehmen kennen die Antwort auf diese Fragen nicht, was die Migration später erheblich verlangsamt.

Schritt 2: Risikopriorisierung

Nicht alle Daten und Systeme tragen das gleiche Risiko. Die zentrale Frage lautet: Welche Informationen müssen wie lange vertraulich bleiben? Daten mit kurzer Halbwertzeit haben ein geringeres Expositionsrisiko gegenüber SNDL-Angriffen als Daten mit 20-jähriger Schutzverpflichtung. Diese Priorisierung ist die Grundlage für einen realistischen Migrationsplan.

Schritt 3: Migration zu PQC-Algorithmen planen

Die Migration sollte schrittweise erfolgen, beginnend mit hybriden Verfahren: Klassische und quantensichere Algorithmen werden parallel betrieben, was die Sicherheit erhöht, ohne bestehende Infrastruktur sofort ersetzen zu müssen. Pilotprojekte in weniger kritischen Systemen schaffen Erfahrungen, die bei der Skalierung helfen. Das BSI empfiehlt, kritische Systeme bis spätestens 2030 auf quantensichere Verfahren umzustellen.

Schritt 4: Zertifikatsmanagement modernisiere

TLS-Zertifikate, Code-Signing-Zertifikate und Maschinenidentitäten müssen systematisch erfasst und regelmäßig erneuert werden. Unternehmen, die bereits jetzt robuste Prozesse für die Zertifikatsverwaltung einführen, sind für die PQC-Migration besser gerüstet. Google plant, TLS-Zertifikate künftig deutlich häufiger zu erneuern; das zwingt ohnehin zur Professionalisierung des Zertifikatsmanagements.

Schritt 5: Krypto-Agilität als Architekturprinzip verankern

Der letzte Schritt ist der dauerhafteste: Kryptografie so zu verwalten, dass zukünftige Algorithmuswechsel ohne Sonderprojekte möglich sind. Das erfordert klare Governance-Strukturen, Verantwortlichkeiten und technische Standards im gesamten Unternehmen, auch in der Lieferkette.

Was ist der Unterschied zwischen Quantum Security und Post-Quantum Security?

In der Praxis werden beide Begriffe häufig synonym verwendet, was zu Missverständnissen führt. Quantum Security ist der übergeordnete Begriff, der alle Schutzmassnahmen vor Bedrohungen durch Quantencomputer umfasst: PQC, QKD, Krypto-Agilität und organisatorische Maßnahmen wie Risikoanalysen und Migrationsplanung.

Post-Quantum Security (oder Post-Quanten-Kryptografie, PQC) ist ein Teilbereich: Sie bezeichnet speziell kryptografische Algorithmen und Verfahren, die klassische Computerhardware nutzen, aber auch gegen Quantencomputer-Angriffe sicher sind. Post-Quantum bedeutet dabei nicht ’nach dem Quantencomputer‘, sondern ’sicher trotz Quantencomputer‘.

Für die Kommunikation im Unternehmen ist diese Unterscheidung wichtig: Quantum Security ist das strategische Programm, PQC ist eine seiner zentralen technischen Massnahmen.

Fazit: Quantum Security beginnt heute – nicht wenn es zu spät ist

Quantencomputer sind noch keine Massenware. Aber die Bedrohung ist längst real. Store-now-decrypt-later-Angriffe (SNDL) finden statt, die NIST-Standards sind finalisiert, BSI und ENISA haben klare Empfehlungen ausgegeben, und führende Technologieanbieter wie Microsoft implementieren PQC bereits in ihre Kernprodukte.

Was Unternehmen jetzt brauchen, ist kein Panikprogramm, sondern einen geordneten Einstieg: Krypto-Inventar erstellen, Risiken priorisieren, hybride Übergangslösungen testen und Krypto-Agilität als Architekturprinzip verankern. Wer diesen Weg heute einschlägt, schützt nicht nur die Daten von morgen – sondern auch die, die bereits heute gesammelt werden.

FAQ: Häufige Fragen zu Quantum Security

Nein. Quantum Security ist der Oberbegriff für alle Maßnahmen zum Schutz vor Quantencomputer-Angriffen – dazu gehören Post-Quanten-Kryptografie (PQC), Quantum Key Distribution (QKD), Krypto-Agilität und organisatorische Maßnahmen. PQC ist ein wichtiger Teilbereich von Quantum Security, aber nicht das Gleiche.

Das BSI schätzt, dass kryptografisch relevante Quantencomputer (CRQC) – also Quantencomputer mit ausreichend vielen fehlerkorrigierten Qubits, um gängige Verschlüsselung zu brechen – ab etwa 2040 eine reale Gefahr für heutige Verschlüsselungsverfahren darstellen können. Andere Experten nennen Zeithorizonte ab 2028 bis 2035. Entscheidend ist jedoch: Die Bedrohung durch Store-now-decrypt-later-Angriffe (SNDL) besteht bereits heute. Angreifer sammeln schon jetzt verschlüsselte Daten, um sie später zu entschlüsseln.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) empfiehlt Unternehmen, frühzeitig mit der Migration zu quantensicheren Verfahren zu beginnen. Konkret rät das BSI zur Erstellung eines Krypto-Inventars, zur Priorisierung besonders schutzbedürftiger Daten und zur schrittweisen Einführung von PQC-Algorithmen – parallel zu den finalisierten NIST-Standards. Auch die Umsetzung von Krypto-Agilität wird als zentrales Architekturprinzip empfohlen.

Ja – zumindest in einer ersten Analyse. KMU, die sensible Daten mit langer Halbwertzeit verarbeiten (z. B. in Gesundheit, Recht, Forschung oder Finanzdienstleistungen), sind unmittelbar betroffen. Für andere KMU gilt: Ein Krypto-Inventar und eine Risikoabschätzung sind auch mit begrenzten Ressourcen umsetzbar und schaffen die notwendige Grundlage für eine geordnete Migration.

Der wichtigste erste Schritt ist die Erstellung eines Krypto-Inventars: Welche kryptografischen Algorithmen, Protokolle, Zertifikate und Schlüssel sind im Unternehmen im Einsatz? Ohne diese Bestandsaufnahme ist keine zielgerichtete Migration möglich. Im zweiten Schritt folgt eine Risikopriorisierung: Welche Daten müssen wie lange vertraulich bleiben und sind damit besonders durch SNDL-Angriffe gefährdet?

Hybride Verfahren, bei denen klassische und quantensichere Algorithmen parallel eingesetzt werden, gelten als pragmatischer und empfohlener Übergang. Sie erhöhen die Sicherheit, ohne bestehende Infrastruktur sofort vollständig ersetzen zu müssen. BSI, NIST und führende Sicherheitsanbieter empfehlen hybride Ansätze als Brücke zur vollständigen PQC-Migration.

Das muss man gelesen haben?

Behalten Sie ihr Wissen nicht für sich und teilen Sie diesen Beitrag.