IT-Sicherheit nicht mehr nur ein Thema für Technikexperten. Ob Unternehmen, Organisationen oder Privatpersonen, wir alle sind von den Risiken der Cyberkriminalität betroffen. In diesem umfassenden Blogbeitrag beleuchten wir, was IT-Sicherheit wirklich bedeutet, warum sie so wichtig ist und welche konkreten Maßnahmen Sie ergreifen können, um sich besser zu schützen.

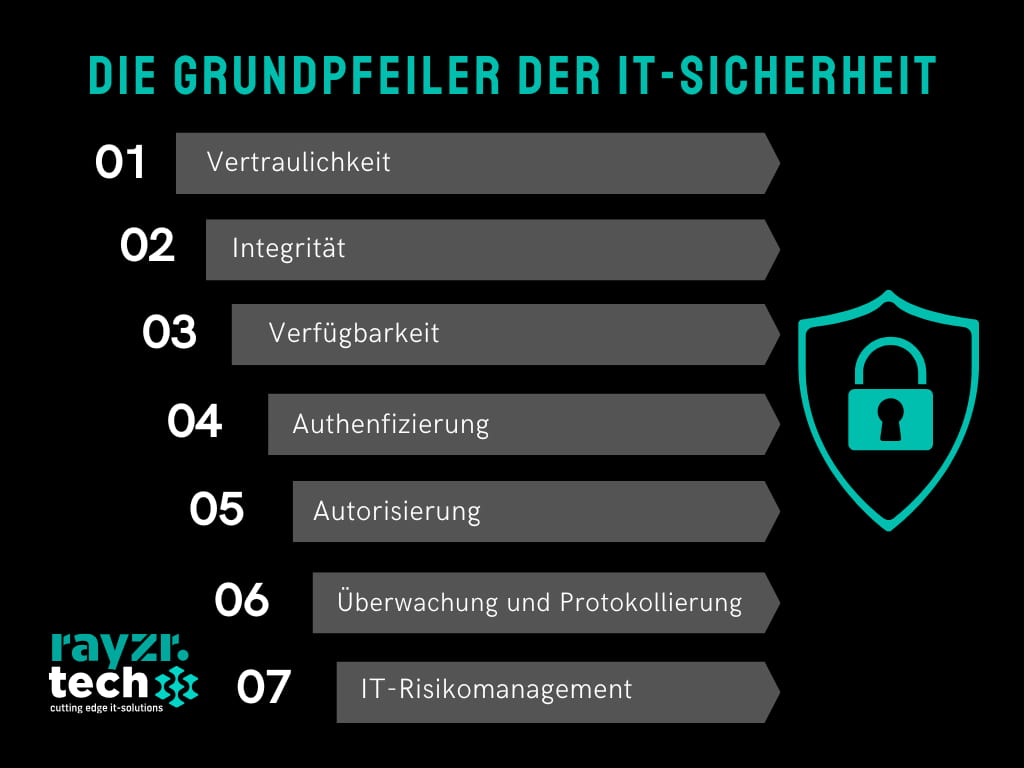

Was ist IT-Sicherheit eigentlich?

IT-Sicherheit umfasst den Schutz von Informationen und deren Verarbeitung. Es geht darum, Daten und Systeme vor Manipulation durch unbefugte Dritte zu schützen. Die übergeordneten Ziele sind dabei:

- Vertraulichkeit: Sicherstellen, dass Informationen nur für autorisierte Personen zugänglich sind.

- Integrität: Gewährleisten, dass Daten nicht unbemerkt verändert werden und dass alle Änderungen nachvollziehbar sind.

- Verfügbarkeit: Sicherstellen, dass Daten und Systeme jederzeit reibungslos funktionieren und im Bedarfsfall abrufbereit sind.

Diese drei Säulen bilden die Grundlage für eine umfassende IT-Sicherheitsstrategie, die sowohl technische als auch organisatorische Maßnahmen umfasst.

Grundsätze der IT-Sicherheit

Warum ist IT-Sicherheit so wichtig?

Die Bedeutung der IT-Sicherheit hat in den letzten Jahren enorm zugenommen, da unsere Abhängigkeit von digitalen Technologien stetig wächst. Informationen sind zu einem wertvollen Gut geworden, und Cyberkriminelle suchen ständig nach neuen Wegen, um diese zu stehlen, zu manipulieren oder zu missbrauchen. Die Folgen solcher Angriffe können verheerend sein:

- Finanzielle Schäden: Unternehmen können durch Cyberangriffe erhebliche finanzielle Verluste erleiden, sei es durch Lösegeldzahlungen, Betriebsunterbrechungen oder den Verlust sensibler Daten. Die Schadenssumme für die deutsche Wirtschaft erreichte im Jahr 2024 einen Rekordwert von über 266 Milliarden Euro, infolge von Datendiebstahl, Industriespionage oder Sabotage in deutschen Unternehmen. (Quelle: statista.com).

- Reputationsschäden: Ein Sicherheitsvorfall kann das Vertrauen von Kunden und Partnern nachhaltig beschädigen.

- Verlust persönlicher Daten: Privatpersonen riskieren den Verlust persönlicher Daten wie Passwörter, Bankdaten oder private Fotos.

- Betriebsstillstand: Kritische Infrastrukturen wie Energieversorger, Krankenhäuser oder Logistikbetriebe können durch Cyberangriffe lahmgelegt werden.

- Rechtliche Konsequenzen: Unternehmen, die gegen Datenschutzgesetze verstoßen, können mit hohen Strafen belegt werden.

Diese Risiken verdeutlichen, dass IT-Sicherheit nicht nur eine optionale Maßnahme, sondern eine unverzichtbare Notwendigkeit für jeden ist, der digitale Technologien nutzt.

Die Bedrohungen im Überblick

Cyberkriminelle nutzen eine Vielzahl von Methoden, um in IT-Systeme einzudringen. Einige der häufigsten Angriffsarten sind:

- Malware: Schadprogramme wie Viren, Trojaner, Würmer und Ransomware, die Schaden anrichten oder den Zugriff auf Daten einschränken.

- Phishing: Betrugsversuche per E-Mail, bei denen Nutzer zur Preisgabe sensibler Daten verleitet werden.

- DDoS-Attacken: Überlastung von Servern durch eine Flut von Anfragen, um Dienste lahmzulegen.

- Social Engineering: Manipulation von Personen, um an vertrauliche Informationen zu gelangen.

- Identitätsdiebstahl: Missbrauch von persönlichen Daten für betrügerische Zwecke.

- Advanced Persistent Threats (APT): Gezielte Angriffe auf bestimmte Organisationen, die oft über einen längeren Zeitraum unentdeckt bleiben.

Diese Methoden entwickeln sich ständig weiter, und Cyberkriminelle werden immer raffinierter. Daher ist es wichtig, sich kontinuierlich über neue Bedrohungen zu informieren und die Sicherheitsmaßnahmen entsprechend anzupassen.

Konkrete Maßnahmen für mehr IT-Sicherheit

IT-Sicherheit ist ein fortlaufender Prozess, der eine Kombination aus technischen, organisatorischen und personellen Maßnahmen erfordert. Hier sind einige grundlegende Schritte, die jeder beachten sollte:

1. Sichere Passwörter und Zwei-Faktor-Authentifizierung

- Verwenden Sie für jedes Online-Konto ein eigenes, sicheres Passwort, das mindestens acht Zeichen lang ist und Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen enthält.

- Vermeiden Sie leicht zu erratende Passwörter wie Namen, Geburtstage oder Wörter aus dem Wörterbuch.

- Nutzen Sie einen Passwortmanager, um komplexe Passwörter sicher zu speichern.

- Aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA), wo immer möglich, um den Zugang zu Ihren Konten zusätzlich abzusichern.

2. Aktuelle Software und Virenschutz

- Halten Sie Ihr Betriebssystem, Ihre Anwendungen und Ihren Webbrowser immer auf dem neuesten Stand. Installieren Sie Updates zeitnah, am besten automatisch.

- Verwenden Sie eine aktuelle Virenschutzsoftware und eine Firewall. Beachten Sie jedoch, dass auch diese keine vollständige Sicherheit garantieren.

- Deaktivieren oder deinstallieren Sie Browser-Erweiterungen (Add-ons, Plugins), die Sie nicht unbedingt benötigen.

3. Sicherer Umgang mit E-Mails

- Seien Sie vorsichtig beim Öffnen von E-Mail-Anhängen oder beim Klicken auf Links, besonders wenn der Absender unbekannt ist.

- Verwenden Sie nach Möglichkeit ein reines Textformat für E-Mails anstelle von HTML.

- Fragen Sie bei verdächtigen E-Mails lieber beim Absender nach, ob diese tatsächlich von ihm stammen.

4. Sicheres Surfen im Internet

- Besuchen Sie Webseiten nur über verschlüsselte Verbindungen (HTTPS), erkennbar am Schloss-Symbol in der Adresszeile.

- Seien Sie zurückhaltend bei der Weitergabe persönlicher Daten im Internet.

- Nutzen Sie ein VPN (Virtuelles Privates Netzwerk), besonders in öffentlichen WLAN-Netzen.

- Löschen Sie regelmäßig Ihren Browserverlauf und verwenden Sie den privaten Modus.

5. Regelmäßige Datensicherung

- Erstellen Sie regelmäßige Backups Ihrer wichtigen Daten auf externen Festplatten, USB-Sticks oder in der Cloud.

- Bewahren Sie diese Datenträger sicher und getrennt von Ihren Geräten auf.

- Achten Sie auf die Verschlüsselung Ihrer Daten bei der Datensicherung.

6. Bewusstsein und Schulung

- Sensibilisieren Sie sich und Ihre Mitarbeiter für die Gefahren im Internet durch Security Awareness Trainings

- Schulen Sie Ihre Mitarbeiter regelmäßig zu Themen wie Phishing, Social Engineering und sichere Passwörter.

- Fördern Sie eine Kultur der IT-Sicherheit in Ihrem Unternehmen.

7. Schutz von Endgeräten

- Schützen Sie alle Ihre Endgeräte, wie Computer, Laptops, Smartphones und Tablets.

- Sichern Sie auch andere vernetzte Geräte (Internet der Dinge, IoT) wie Überwachungskameras oder Smart-Home-Geräte.

- Achten Sie auch bei diesen Geräten auf regelmäßige Updates und andere Sicherheitseinstellungen.

IT-Sicherheit im Unternehmen

Für Unternehmen ist die IT-Sicherheit besonders wichtig, da sie nicht nur ihre eigenen Daten, sondern auch die ihrer Kunden und Partner schützen müssen. Folgende Punkte sind hier besonders relevant:

- Risikomanagement: Führen Sie eine umfassende Risikoanalyse durch, um potenzielle Schwachstellen zu identifizieren.

- IT-Sicherheitsrichtlinien: Entwickeln Sie klare IT-Sicherheitsrichtlinien und setzen Sie diese konsequent um.

- IT-Sicherheitsmanagement: Etablieren Sie ein IT-Sicherheitsmanagement-System (ISMS) nach Standards wie ISO 27001 oder IT-Grundschutz.

- Zugangskontrolle: Beschränken Sie den Zugriff auf sensible Daten und Systeme auf autorisierte Personen.

- Endpoint Security: Schützen Sie alle Endgeräte, die mit Ihrem Netzwerk verbunden sind.

- Netzwerksicherheit: Sichern Sie Ihr Netzwerk durch Firewalls und Intrusion Detection Systeme.

- Cloud-Sicherheit: Achten Sie auf die Sicherheit Ihrer Cloud-Dienste und wählen Sie vertrauenswürdige Anbieter.

- Kritische Infrastrukturen: Unternehmen, die zu kritischen Infrastrukturen gehören, müssen besonders hohe Sicherheitsstandards erfüllen.

Initiativen und Unterstützung

Es gibt zahlreiche Initiativen und Organisationen, die Unternehmen und Privatpersonen bei der Verbesserung ihrer IT-Sicherheit unterstützen:

- Bundesamt für Sicherheit in der Informationstechnik (BSI): Das BSI bietet umfangreiche Informationen, Leitfäden und Tools zur IT-Sicherheit.

- Allianz für Cyber-Sicherheit (ACS): Die ACS ist eine Initiative des BSI, die Unternehmen beim Austausch von Informationen und Erfahrungen unterstützt.

- Mittelstand Digital: Diese Initiative bietet spezielle Unterstützung für kleine und mittlere Unternehmen (KMU).

- Cyber-Sicherheitsrat Deutschland e.V. und Deutschland sicher im Netz e.V.: Weitere Organisationen, die sich für mehr IT-Sicherheit in Deutschland einsetzen.

Nutzen Sie diese Ressourcen, um Ihre Kenntnisse zu erweitern und Ihre Sicherheitsmaßnahmen zu verbessern.

Fazit: IT-Sicherheit ist Chefsache

IT-Sicherheit ist nicht länger ein optionales Extra, sondern eine fundamentale Notwendigkeit für Unternehmen und Privatpersonen. Die Bedrohungen durch Cyberkriminalität nehmen stetig zu, und es ist wichtig, proaktiv zu handeln, um sich zu schützen. Mit den richtigen Maßnahmen und einem starken Bewusstsein für die Gefahren können Sie Ihre Daten und Systeme besser vor Angriffen schützen.

Foto von Mikhail Nilov

Das muss man gelesen haben?

Behalten Sie ihr Wissen nicht für sich und teilen Sie diesen Beitrag.