Wenn Sie Ihren Laden nicht morgen zu machen wollen, sollten Sie sich heute ein paar Minuten Zeit nehmen – es geht um IHR Unternehmen und IHRE Cyber-Sicherheit! Die Politik ist scheinbar keine große Hilfe, oder!?

Aus fast 25 Jahren Erfahrung im Bereich IT-Sicherheit weiß ich, dass ich mit „Sie haften doch für …“ und anderen Drohungen nicht weiter komme. Wenn Sie Ihren Job und Ihre Firma so lieben wie ich meinen Beruf, kommen wir bestimmt auf einen Nenner – auch ohne Fach-Chinesisch, versprochen!

In den Medien sehen, hören und lesen wir mittlerweile täglich (!) von erfolgreichen Cyber-Angriffen

- auf DEUTSCHE Weltmarktführer,

- auf den so wichtigen und geliebten Mittelstand und

- unser vorbildliches Gesundheitswesen.

Diverse Behörden behaupten, dass über 90 Prozent aller deutschen Unternehmen im letzten Jahr einen ‚IT-Sicherheits-Vorfall’ hatten. Ich sage Ihnen aus meiner eigenen Erfahrung: Es sind fast 100 Prozent! Die meisten haben es nur noch nicht bemerkt! Hierzu ein paar Zahlen …

Wussten Sie, dass es in Deutschland durchschnittlich 178 Tage dauert bis ein IT-Sicherheits-Vorfall entdeckt wird? Auch interessant: 63 Prozent aller ‚betroffenen’ werden von extern informiert.

Diese 5 Fragen sollten Sie sich stellen!

In meinen zahlreichen Seminaren zeige ich viele Beispiele aus der Praxis wie es Angreifer geschafft haben ein Unternehmen zu hacken – das Prinzip ist ganz einfach: Über 90 Prozent aller erfolgreichen Angriffe folgen einem immer selben Muster. Zum Schluss meiner Vorträge, Keynotes und Workshops stelle ich allen Besuchern, in der Regel Geschäftsführer und IT-Verantwortlichen dann die folgenden 5 Fragen:

- Wird es mich erwischen?

- Wie hoch ist die Wahrscheinlichkeit?

- Kann ich das allein?

- Wird es teuer?

- Wer kann helfen?

Hier die Antworten …

Zu 1 und 2: Wenn es Sie nicht schon erwischt hat, ist die Wahrscheinlichkeit bei nahezu 100 Prozent. Die alt bekannte Frage lautet nicht mehr „Ob es einen erwischt“ – sondern nur noch „Wann wird es mich erwischen!?“

Zu 3. – Kann ich das allein? Schauen Sie sich namhafte Opfer wie Rheinische Post, Rheinmetall, Motel One, ATU etc. an … Großkonzerne haben sowohl eigene Security-Teams als auch Budgets und ausgereifte Technologien – hat es ihnen geholfen? NEIN!

=> Warum trauen Sie sich zu, den Kampf gegen Cyber-Kriminelle zu gewinnen?

Zu 4. Wird es teuer? Teuer ist immer eine Frage des Betrachters. Ich kann Ihnen aber sagen das die Investition in sinnvolle Abwehrmaßnahmen meist nur einen einstelligen Prozentsatz des möglichen Schadens ausmachen. Ein Beispiel: Ein betroffenes Unternehmen hatte von uns ein Angebot über 32.500 Euro – abgelehnt. Der kurz darauf eingetretene Cyber-Angriff hat einen Schaden von mehr als 1,5 Millionen Euro verursacht. Mit der angebotenen Technologie wäre der Schaden vermeidbar gewesen. Motto: Lernen durch Schmerzen?

Zu 5. Wer kann helfen? Ihr langjähriger EDV-Dienstleister und Hardware-Lieferant wahrscheinlich nicht mehr! Es braucht Spezialwissen, Erfahrung, Geschwindigkeit und damit verbunden einen 24 x 7 SOC-Service – auch bekannt als Managed Detection & Response.

Betrachten Sie Cyber-Security ab sofort einfach wie Trinkwasser! Das beziehen Sie seit Jahren von

- erfahrenen Spezialisten,

- mit einer 99,9999999 prozentigen Verfügbarkeit immer in tip-top Qualität und das Wichtigste:

- Sie zahlen nur für das, was Sie (ver-)brauchen. Warum gehen Sie nicht in der Cyber-Abwehr denselben Weg?

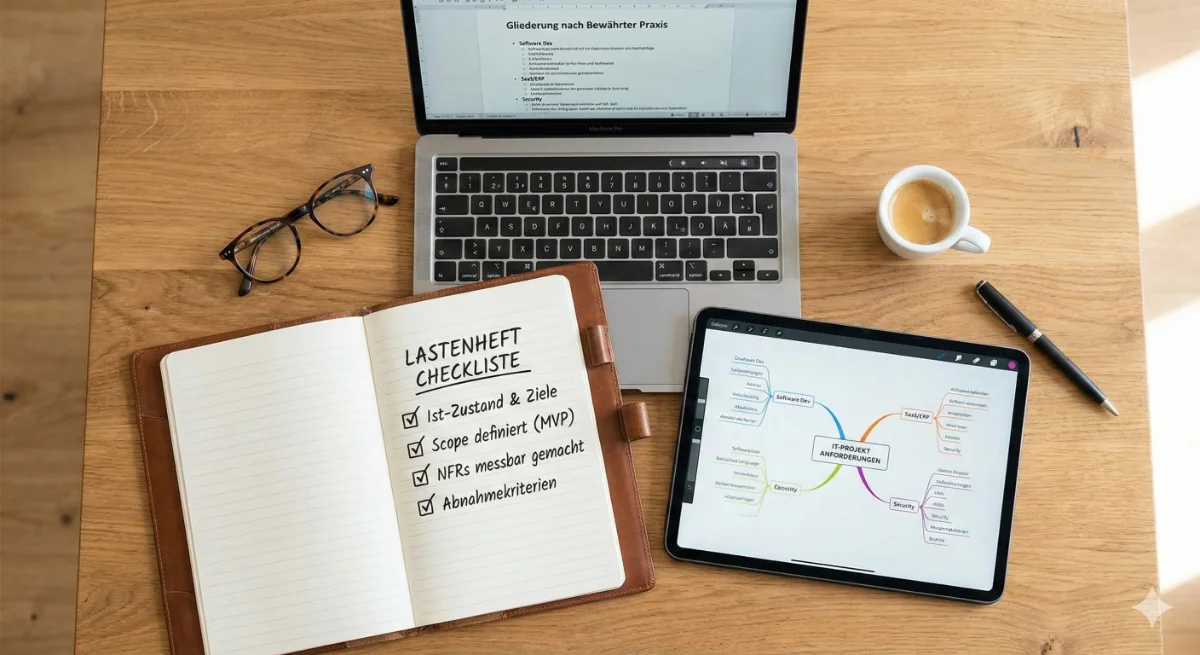

Das Beste zum Schluss! Um diese 4 Bereiche sollten Sie sich SOFORT kümmern:

1. E-Mail-Sicherheit – 96 Prozent aller erfolgreichen Angriffe der letzten Jahre haben mit einer E-Mail begonnen. Seit Jahren finden wir den Anbieter proofpoint als Top-Anbieter im Gartner-Ranking.

2. Ihre eigenen IT-Mitarbeiter und externe (IT-)Dienstleister. Auf einer der letzten Hacker-Konferenzen, wurden Hacker (die Guten!) gefragt, was bzw. wen sie am liebsten angreifen. 99 Prozent der Befragten waren sich einig: IT-Admins, weil´s so einfach ist. Schaffen Sie das Problem aus der Welt! Zügig! Mit einer Lösung namens PAM – Privileged Access Management! Mein persönlicher Tipp CyberArk

3. ALLE Mitarbeiter: Kennen Sie den Jugendsprech „Herr, schmeiß’ Hirn vom Himmel“? Für so ziemlich JEDEN Angriff benötigen Hacker und Kriminelle eine Interaktion mit einem User – das Problem sitzt bekanntlich vor der Tastatur. Fangen Sie endlich an Ihre Mitarbeiter (m/w) fit zu machen in Sachen IT-Sicherheit! Übrigens: Laut einer Umfrage von ‚Go-to-Webinar’ wünschen sich 67 Prozent aller Mitarbeiter lieber ein Live-Webinar – und Sie? Anbieter-Empfehlung SoSafe

4. Ihr Netzwerk! Mit der richtigen Lösung (zum Beispiel von #ForeNova) sind Sie in der Lage jegliche Anomalien und nahezu 100 % der bekannten Angriffs-Szenarien aus der Mitre-Attack-Matrix in Echtzeit zu identifizieren und abzuwehren.

Fazit

Digitalisierung braucht Cyber-Security – Cyber-Security braucht Management-Attention und zwar sofort! Also kommen Sie ins handeln!

Fragen? Fragen! Anregungen & Tipps? Gern!

Viel Glück – das werden Sie ebenfalls brauchen

Ihr Edgar Scholl

Das muss man gelesen haben?

Behalten Sie ihr Wissen nicht für sich und teilen Sie diesen Beitrag.